“大发111888非法赌博组织”IIS恶意劫持流量模块分析报告

作者:admin | 时间:2021-2-13 00:56:22 | 分类:SEO优化 隐藏侧边栏展开侧边栏

背景

近期,404积极防御实验室通过创宇安全大脑——业务安全舆情监控平台陆续监测并预警了65所学校、政府及科研机构的学报和期刊系统存在相同的非法赌博广告页面。受影响的网站都使用某公司开发的期刊采编系统,该系统在高校、科研领域广泛应用。

涉及此次事件的“大发111888非法赌博组织”早在3年前就已存在,近期开始活跃。

攻击方式分析

“大发111888非法赌博组织”通过将非法赌博广告页面植入到其他网站做SEO优化,进一步让搜索引擎收录这些页面,利用搜索引擎的权重机制来提高博·彩网站的排名和曝光度。如下图,百度收录了某高校网站的非法赌博页面:

图1 百度收录的非法赌博页面

图1 百度收录的非法赌博页面

直接点击搜索结果,可正常访问到非法赌博页面:

图2 非法赌博页面

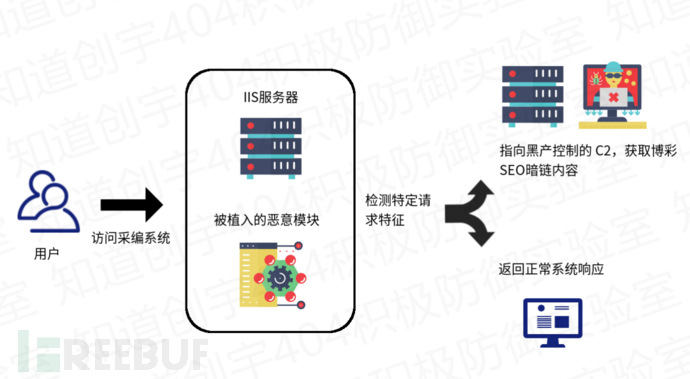

为进一步分析该黑客组织发动攻击的方式,获取到某大学的授权后,知道创宇404积极防御实验室在2021年1月15日至1月19日期间,对该校网站服务器的网站源文件、网络流量、进程行为和Web日志等进行综合分析,发现该黑产组织在服务器的IIS上加载了恶意模块,当收到特定的HTTP请求时,该模块会从远程拉取非法赌博页面,最终呈现给用户浏览器。

图3 恶意模块工作流程

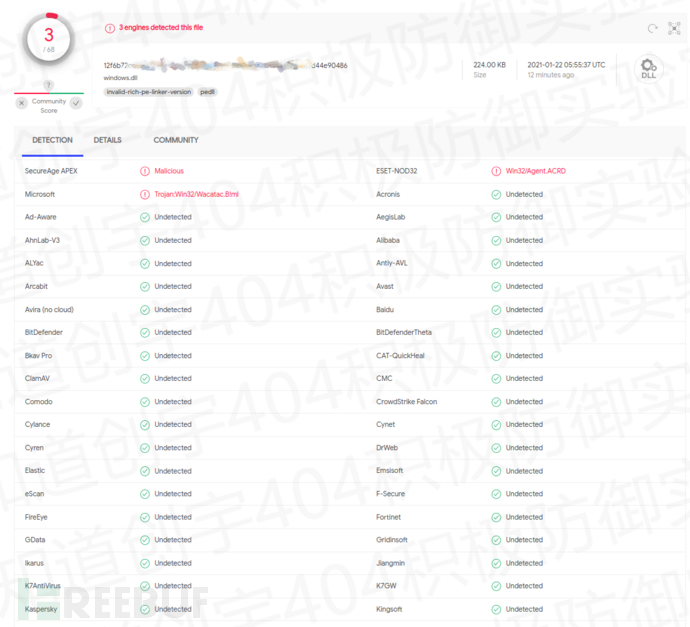

该模块隐蔽性较强,目前大多杀毒软件都还未能检测到,下图为VirusTotal对样本的检测结果:

图4 VirusTotal检测结果

详细分析

本次被分析的网站服务器装已安装杀毒软件、EDR监控Agent、态势感知系统等安全软件,但对这些安全软件的日志分析后,未发现针对植入非法赌博页面的告警,初步结论是非法赌博页面以某种可绕过安全设备检测的方式存在于服务器上。

通过对网站目录进行彻底排查,我们发现:

1、未发现网站被植入Webshell;

2、网站目录中也未出现非法赌博页面;

3、由于网站是通过编译后的二进制形式运行的,研究人员通过逆向分析也未发现后门及网站本身被篡改的迹象;

4、检查了系统加载的驱动,也未发现使用类似Easy File Locker等软件通过加载内核驱动模块的方式隐藏文件。

因此,排除网站本身问题,总结出非法赌博页面存在两个规律:

1.所有以“/20”和“/abc”开头的路径,均可以访问到非法赌博页面,且IIS日志中也记录了成功访问的日志;

2.同服务器上所有网站都以相同规律存在非法赌博页面;

3.IIS的URL Rewrite未做配置;

4.请求Referer包含了“www.baidu.com”就能看到非法赌博页面,直接访问则是404错误;

5.在服务器上用http://localhost测试,可以复现非法赌博页面。

以上的规律让我们怀疑问题出在IIS服务上,又对IIS所有配置彻底排查,但未发现异常的配置。

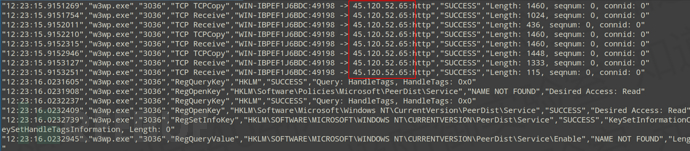

为了找出产生非法赌博页面的程序,采用Process Monitor对服务器一段时间内的网络连接、文件读取、注册表读取等进程行为捕获。在导出的135,234次进程行为中发现IIS进程有可疑的行为,会主动向IP 45.120.52.65发出HTTP请求:

图5 Process Monitor捕获的进程记录

行为日志如下:

"12:23:15.9151269","w3wp.exe","3036","TCP TCPCopy","WIN-IBPEF1J6BDC:49198 -> 45.120.52.65:http","SUCCESS","Length: 1460, seqnum: 0, connid: 0"

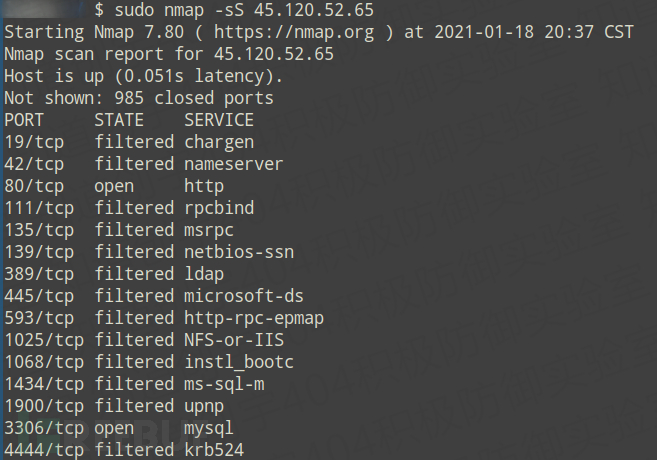

该IP还开放了多个服务端口:

图6 端口探测结果

通过反查域名,发现以下域名指向了该IP:

1.cmdxb.com

13.cmdxb.com

blog.cmdxb.com

ftp.cmdxb.com

mail.cmdxb.com

mx.cmdxb.com

server.cmdxb.com

www.shop.cmdxb.com

sx.cmdxb.com

vpn.cmdxb.com

vps.cmdxb.com

通过域名注册邮箱dafa111888@gmail.com查出该邮箱历史上还注册过其他命名不正常的域名:

图7 该邮箱历史上注册过的其他域名

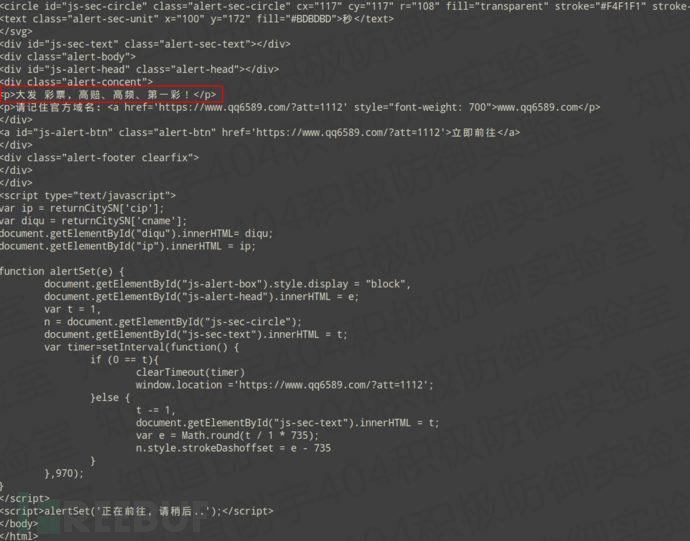

该邮箱的拼音即“大发”,与被植入的恶意页面标题相符合:

图8 非法赌博网站页面源码

进一步分析域名cmdxb.com的命名,可以看出其中命名规律,cmd意味着命令、控制的意思;xb是“学报”拼音的缩写,疑似黑客对控制目标用域名命名来做了分类。

通过抓包分析,当访问网站某些特殊路径,如以“/20”和“/abc”开头的页面时,IIS会从45.120.52.65上拉取非法赌博页面,最终呈现给访客的浏览器,如图:

图9 Wireshark抓包数据

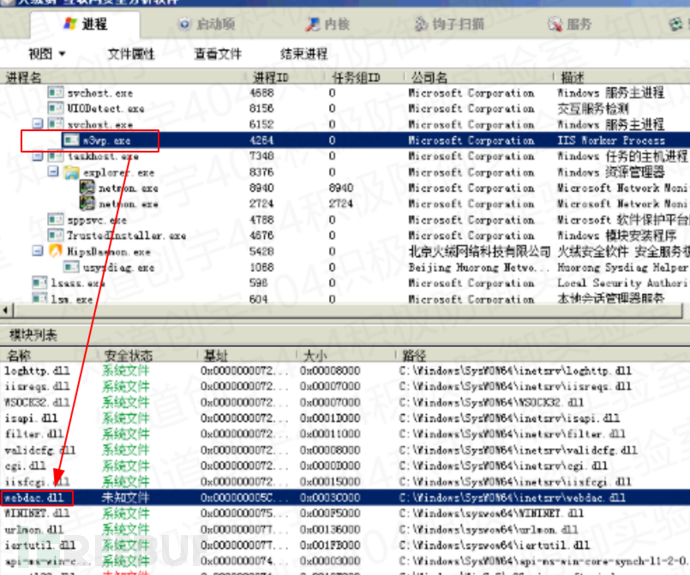

最后,我们将分析焦点聚集在IIS上,使用“火绒剑”分析IIS进程w3wp.exe,发现IIS加载了一个叫webdac.dll的可疑模块,文件位于C:\Windows\System32\inetsrv\webdac.dll,如图:

图10 进程加载的模块

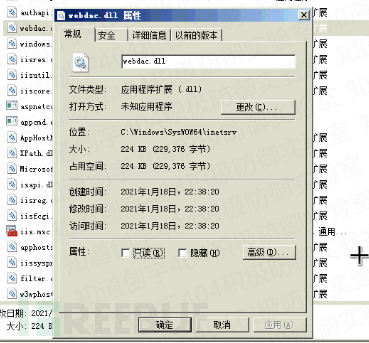

该文件也是最近才创建的,与其他系统文件时间不匹配:

图 11 webdac.dll 文件属性

恶意样本分析

研究人员使用Ghidra分析webdac.dll,该模块注册到内存时的模块名叫fuck32.dat,如图:

图12 模块名

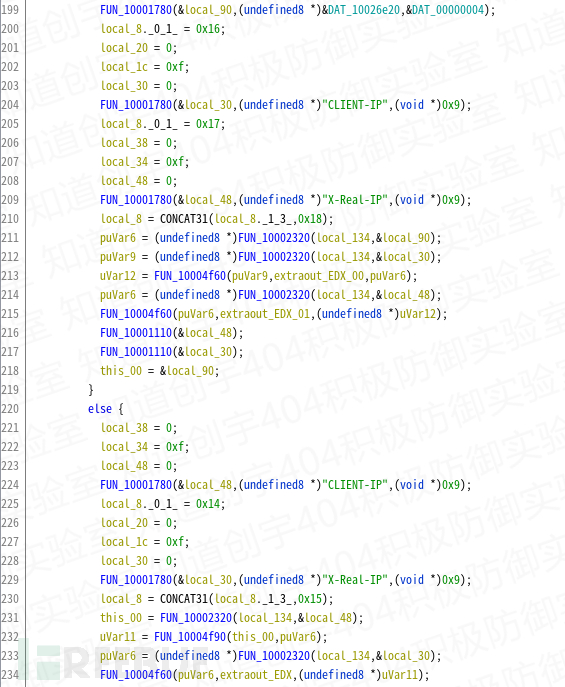

当收到对特定路径开头的HTTP请求后,该模块会构造特殊的HTTP请求发向45.120.52.65来获得非法赌博页面:

GET /svf20201231cp1DKA/|受害者域名|svf| HTTP/1.1Accept-Encoding: gzipCLIENT-IP: 42.*.*.*User-Agent: YisouSpiderX-IP: 42.*.*.*X-Real-IP: 42.*.*.*Host: sx.cmdxb.comCache-Control: no-cache

构造代码片段如下:

图 13 代码片段

通过以上分析,我们将webdac.dll拷贝至实验环境中复现,将模块加载到IIS中:

C:\Windows\System32\inetsrv\appcmd.exe install module /name:WebDocModule /image:"C:\webdac.dll" /add:true

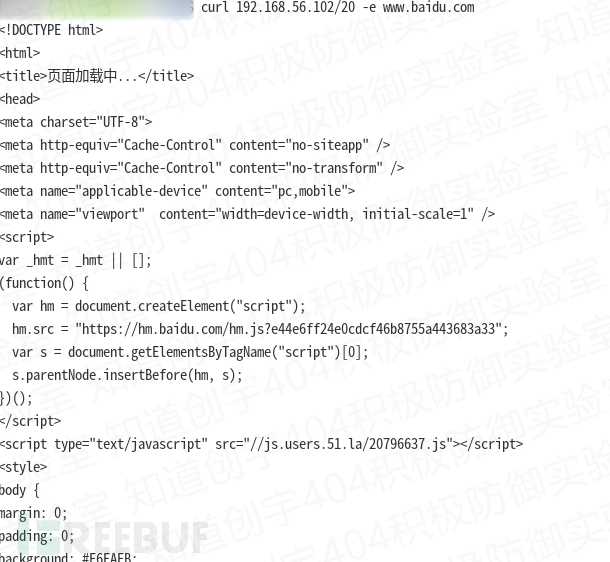

然后通过curl来复现:

curl 192.168.56.102/20 -e ‘http://www.baidu.com’

效果如下:

图 14 复现结果

总结及建议

学校、政府及科研机构网站一直以来都是非法赌博页面的重灾区,而黑产组织对非法赌博页面植入手段逐渐升级,从早期的篡改网站源码、上传非法赌博页面文件的粗暴方式,发展到现在的通过加载内核驱动模块、IIS模块来植入非法赌博页面,其手段的隐蔽性越来越强,检测难度也越来越大,各单位组织及站长除了要做好网站本身的安全防护,也需要加强主机层面的防护。

目前,知道创宇旗下Websoc、NRD、创宇云图、创宇御点、安全联盟(www.anquan.org)已经支持对相关病毒样本,恶意域名进行检测和阻断,创宇盾协同防御机制,已经实现全面识别和阻断该黑客组织的攻击特征。

安全建议

1、重装服务器的操作系统,并第一时间安装安全软件。目前情况只删除IIS的后门意义不大,不排除系统上还有其他的未发现的后门;

2、对同服务器的网站文件进行全面杀毒;

3、邀请专业的安全团队进行全面的应急响应处置,待安全专家对服务器进行全面检查后,接入创宇盾进行常态防御。

IoC列表

文件MD5:

webdac.dll:1a43227d3858466074c0b68a2eb5fc86windows.dll:3d6b1d81eb7dcd4df86348ec02d3ec90authapi.dll:6aa11e7106f033419de5bc83e52353df

域名:

*.cmdxb.com

IP:

45.120.52.65