Karma_v2:功能强大的被动开源情报自动化侦察框架

作者:admin | 时间:2021-12-11 19:33:05 | 分类:黑客工具 隐藏侧边栏展开侧边栏

关于 Karma_v2

Karma_2v 是伪功能的秘密情报(OSINT)自动化摄像头,为信息安全研究人员、网络资产测试人员和漏洞猎人提供帮助,以寻找线索、更多、WAF/CDN 绕过、内部/外部Infra、公开数据以及更多有关其目标的信息。

注意,Karma_v2 的正常使用和自动化需要Shodan Premium API密码,Karma_v2 可以直接输出结果至屏幕上,或存储打印至文件/目录中。

功能介绍

- 通过Shodan Dorks实现自己且灵活的结果;

- SSL SHA1密码和/指纹搜索;

- 仅命中范围内的IP;

- 验证具有SSL/TLS证书颁发者的IP是否与正则表达式匹配;

- 支持超出范围的IP;

- 查找所有端口,包括已知的、不常见的和动态端口;

- 获取存在的所有CVE漏洞目标;

- 获取每个IP、产品、操作系统、服务和组织的Banner信息;

- 获取图标图标;

- 使用Python 3 mmh3模块生成Favicon哈希;

- 基于Nuclei自定义模板的Favicon技术检测;

- ASN扫描

- BGP邻居

- ASN的IPv4和IPv6配置文件;

- 其他

工具安装

1、首先,我们需要使用以下命令项目克隆至:

# git clone https://github.com/Dheerajmadhukar/karma_v2.git

2、下一篇,我们还需要安装好Shodan和mmh3 Python模块:

# python3 -m pip install shodan mmh3

3、然后安装好JSON解析器【JQ】:

# apt 安装 jq -y

4、安装httprobe来探测请求:

# GO111MODULE=on go get -v github.com/tomnomnom/httprobe

5、安装Interlace实现多线程:

# git clone https://github.com/codingo/Interlace.git 并相应地安装。

6、安装核:

# GO111MODULE=on go get -v github.com/projectdiscovery/nuclei/v2/cmd/nuclei

7、安装lolcat:

# apt 安装 lolcat -y

8、重新安装:

# GO111MODULE=on go get -u github.com/tomnomnom/anew

接下来,我们就可以使用下面的命令来测试 Karma_v2 是否成功了:

# 猫 > .token SHODAN_PREMIUM_API_HERE

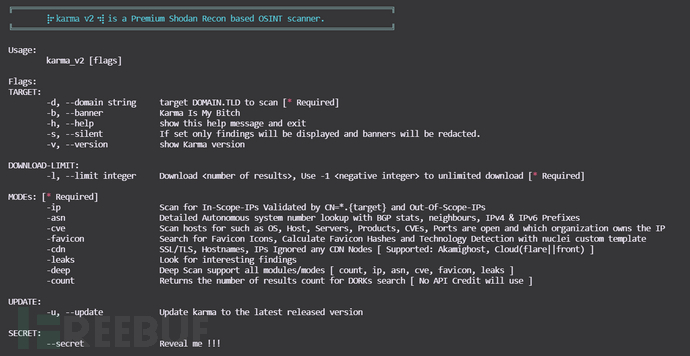

工具使用

我们可以使用以下命令来查看工具的帮助信息:

$ bash karma_v2 -h

工具运行模式&使用样例

|

模式 |

使用样例 |

|

-ip |

bash karma_v2 -d <DOMAIN.TLD> -l <INTEGER> -ip |

|

-asn |

bash karma_v2 -d <DOMAIN.TLD> -l <INTEGER> -asn |

|

-cve |

bash karma_v2 -d <DOMAIN.TLD> -l <INTEGER> -cve |

|

-图标 |

bash karma_v2 -d <DOMAIN.TLD> -l <INTEGER> -favicon |

|

-泄漏 |

bash karma_v2 -d <DOMAIN.TLD> -l <INTEGER> -leaks |

|

-深的 |

bash karma_v2 -d <DOMAIN.TLD> -l <INTEGER> -deep |

|

-数数 |

bash karma_v2 -d <DOMAIN.TLD> -l <INTEGER> -count |

工具使用演示

karma_v2 [模式 -ip]

演示视频:【点我观看】

karma_v2 [模式-asn]

演示视频:【点我观看】

karma_v2 [模式-cve]

演示视频:【点我观看】

karma_v2 [模式 -favicon]

演示视频:【点我观看】

karma_v2 [模式泄漏]

演示视频:【点我观看】

karma_v2 [模式-深]

其中,-深度支持上述所有的模式,包含-count、-ip、-asn、-favicon、-cve、-leaks!

输出结果示例

输出/bugcrowd.com-YYYY-MM-DD/ . ├── ASNs_Detailed_bugcrowd.com.txt ├── 收藏 │ ├── host_domain_domain.tld.json.gz │ ├── ssl_SHA1_12289a814...83029f8944b6088d60204a92e_domain.tld.json.gz │ ├── ssl_SHA1_17537bf84...73cb1d684a495db7ea5aa611b_domain.tld.json.gz │ ├── ssl_SHA1_198d6d4ec...681b77585190078b07b37c5e1_domain.tld.json.gz │ ├── ssl_SHA1_26a9c5618...d60eae2947b42263e154d203f_domain.tld.json.gz │ ├── ssl_SHA1_3da3825a2...3b852a42470410183adc3b9ee_domain.tld.json.gz │ ├── ssl_SHA1_4d0eab730...68cf11d2db94cc2454c906532_domain.tld.json.gz │ ├── ssl_SHA1_8907dab4c...12fdbdd6c445a4a8152f6b7b7_domain.tld.json.gz │ ├── ssl_SHA1_9a9b99eba...5dc5106cea745a591bf96b044_domain.tld.json.gz │ ├── ssl_SHA1_a7c14d201...b6fd4bc4e95ab2897e6a0bsfd_domain.tld.json.gz │ ├── ssl_SHA1_a90f4ddb0...85780bdb06de83fefdc8a612d_domain.tld.json.gz │ ├── ssl_domain_domain.tld.json.gz │ ├── ssl_subjectCN_domain.tld.json.gz │ └── ssl_subject_domain.tld.json.gz | └── . . . ├── IP_VULNS │ ├── 104.xxxjson.gz │ ├── 107.xxxjson.gz │ ├── 107.xxxjson.gz │ └── 99.xxxjson.gz | └── . . . ├── favicons_domain.tld.txt ├── host_enum_domain.tld.txt ├── ips_inscope_domain.tld.txt ├── main_domain.tld.data ├── . . .

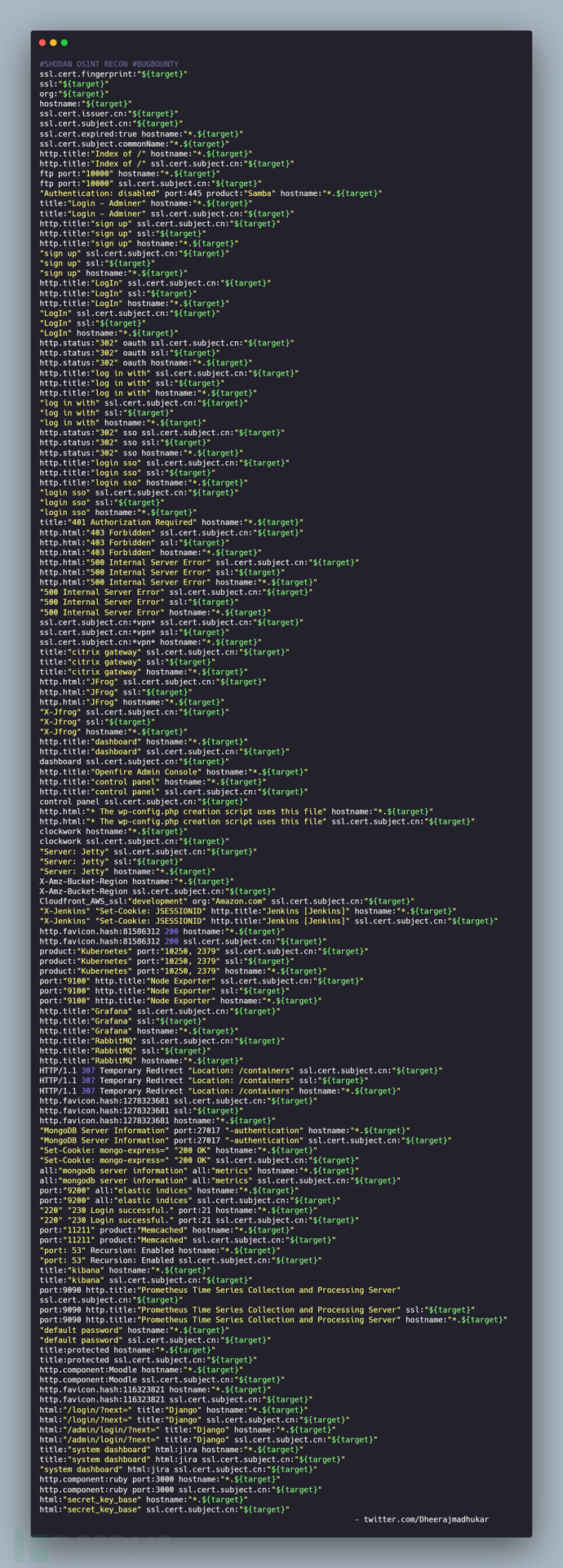

Karma_v2支持的Shodan Dork

|

多克 |

多克 |

多克 |

|

ssl.cert.fingerprint |

http.status:"302" oauth |

“服务器:码头” |

|

ssl |

http.status:"302" sso |

X-Amz-Bucket-Region |

|

组织 |

标题:“需要401授权” |

“开发”组织:“Amazon.com” |

|

主机名 |

http.html:"403 禁止" |

"X-Jenkins" "Set-Cookie: JSESSIONID" http.title:"Jenkins [Jenkins]" |

|

ssl.cert.issuer.cn |

http.html:"500 内部服务器错误" |

http.favicon.hash:81586312 200 |

|

ssl.cert.subject.cn |

ssl.cert.subject.cn:*v-pn* |

产品:“Kubernetes” 端口:“10250、2379” |

|

ssl.cert.expired:true |

标题:“思杰网关” |

端口:“9100” http.title:“节点导出器” |

|

ssl.cert.subject.commonName |

http.html:"JFrog" |

http.title:"格拉法纳" |

|

http.title:"索引/" |

“X-Jfrog” |

http.title:"RabbitMQ" |

|

ftp 端口:“10000” |

http.title:"仪表盘" |

HTTP/1.1 307 临时重定向“位置:/容器” |

|

“身份验证:禁用”端口:445 产品:“Samba” |

http.title:"Openfire 管理控制台" |

http.favicon.hash:1278323681 |

|

标题:“登录 - 管理员” |

http.title:"控制面板" |

“MongoDB 服务器信息”端口:27017 -authentication |

|

http.title:"注册" |

http.html:"* wp-config.php 创建脚本使用这个文件" |

端口:“9200”全部:“弹性指数” |

|

http.title:"登录" |

发条 |

" "220" "230 登录成功。端口:21 |

|

端口:“11211” 产品:“Memcached” |

“端口:53”递归:启用 |

标题:“基巴纳” |

|

端口:9090 http.title:“Prometheus 时间序列采集和处理服务器” |

“默认密码” |

标题:受保护 |

|

http.component:Moodle |

http.favicon.hash:116323821 |

html:"/login/?next="title:"Django" |

|

html:"/admin/login/?next="title:"Django" |

标题:“系统仪表板” html:jira |

http.component:ruby 端口:3000 |

|

html:"secret_key_base" |

我会尽快添加更多 |

. . . |

Karma_v2 新增的 Shodan Dork

|

多克 |

多克 |

多克 |

|

“织网” |

端口:“2379” 产品:“etcd” |

http.title:"DisallowedHost" |

|

ssl:"${target}" "-AkamaiGHost" "-GHost" |

ssl:"${target}" "-Cloudflare" |

ssl:"${target}" "-Cloudfront" |

|

“X-Debug-Token-Link”端口:443 |

http.title:"shipyard" HTTP/1.1 200 OK 接受范围:字节内容长度:5664 |

http.title:"TIBCO Jaspersoft:" 端口:"443" "1970" |

|

“合流” |

http.title:"SonarQube" |

html:"jmx?qry=Hadoop:*" |

|

http.title:"目录列表" |

http.title:"H-SPHERE" |

http.title:"Swagger UI - " |

|

服务器:Apache-Coyote/1.1 Tomcat-5.5" |

端口:2375 产品:“Docker” |

http.title:"phpinfo()" |

|

http.title:"ID_VC_Welcome" |

"x-power-by" "jboss" |

jboss http.favicon.hash:-656811182 |

|

http.title:"欢迎来到 JBoss" |

端口:"8089, 8000" "splunkd" |

http.favicon.hash:-316785925 |

|

标题:“splunkd” 组织:“Amazon.com” |

http.title:"oracle 商业智能登录" |

http.title:"Oracle WebLogic Server 管理控制台" |

|

http.title:"Apache 状态" |

我会尽快添加更多 |

. . . |

项目地址

Karma_v2:【GitHub发送门】