来自榜一的公益SRC挖掘思路分享

作者:admin | 时间:2021-3-28 21:30:01 | 分类:黑客技术 隐藏侧边栏展开侧边栏

前言

本文内容是写有关公益SRC如何高效上分。有些大佬看到这里可能会说:“公益SRC一点技术含量的没有,刷这玩意有啥用?”。我认为,任何一样东西存在,他都是合理的,当然了包括公益src。对小白入门来说挖掘公益src会让小白自身更加的了解漏洞的形成和挖掘。积攒更多实战经验,我认为意义非凡。这本身也是一种成长。公益src可以提供成多的实战环境,而不是枯燥无味的靶场毫无意思,在此之后你会遇到很多有趣的站点,也会学到更多的知识~想怎么快速的去交每一个漏洞呢?怎么高效的挖掘漏洞呢?展开了一系列的思考,才得出此文

本文内容: 什么时候上分最为妥当?上分最好时机是什么时候? 一般都挖什么漏洞?怎么去找漏洞站点? 怎么快速进行漏洞挖掘? 怎么快速题交漏洞? 如何自动批量检测漏洞?

以漏洞盒子src平台举例

0x01、什么时候上分最为妥当?如何选择上分最好时机?

上分,有时候只需要一个时机,硬钢是不存在的。不过头铁的同学也可以试试只要了解透彻了漏洞盒子审核漏洞规则,上分的日子我想大家一样能判断得出来什么时候上分比较妥当

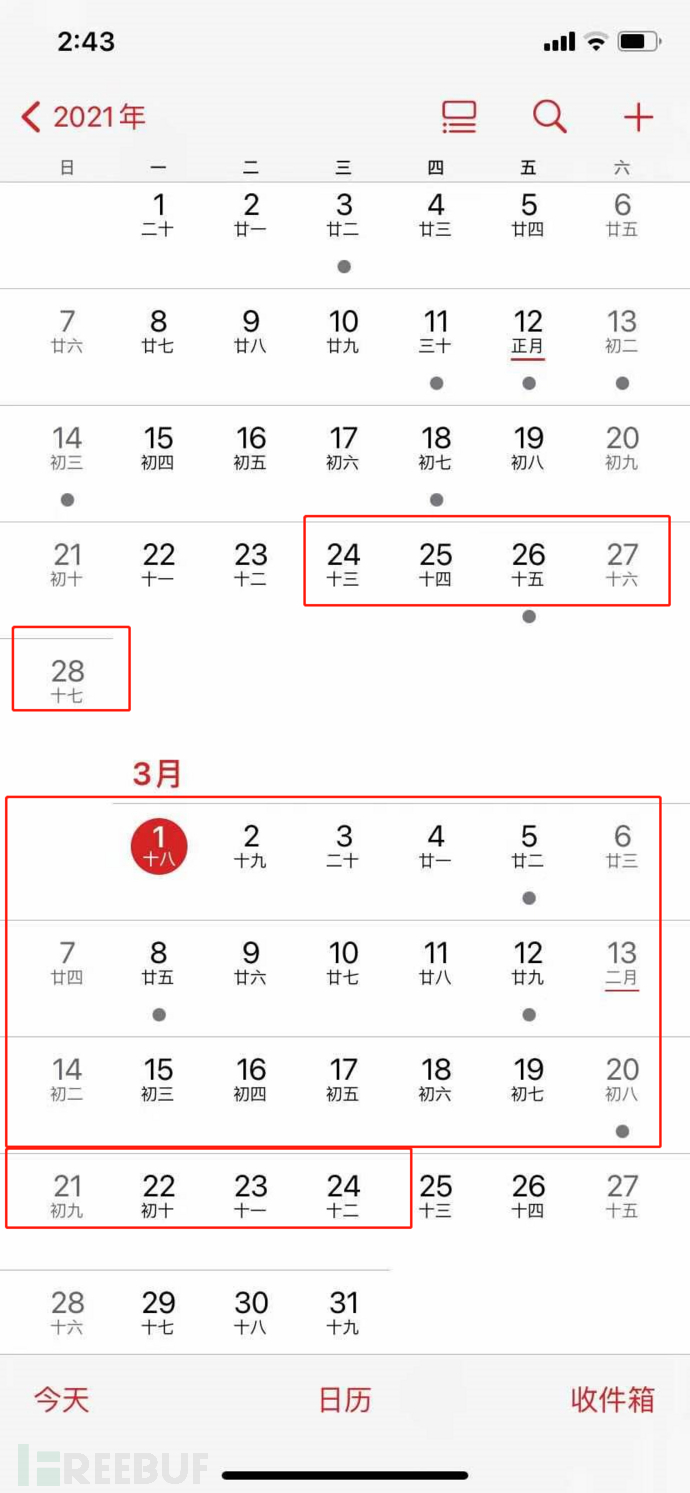

红框框起来就是三月榜上分的日子

为什么红框框起来就是上分的日子?

我举个栗子假设张三同学想要在三月份上榜,那么就要在2月份24-28号只有开始提交漏洞。直到3月份中旬24号左右就停止刷分,之后就坐等月榜结算。

到这里有同学可能会问,为什么是2月下旬开始冲分到3月下旬就不冲了?

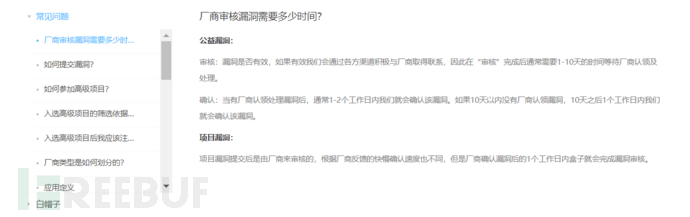

看图

这个是漏洞盒子的审核机制审核一般在1-3个工作日,那么漏洞盒子自动确认漏洞并且得到积分的时间需要1-11天,在第十一天就会确定此漏洞。当然有时候也会有人工来提前确认漏洞

因为一般提交的漏洞会在一两天之内审核完,如果一两天之后发现自己的漏洞没有被审核,那就是自己的漏洞被压下去了,审核员还没审核到你的漏洞,只有提交多一点,把别人的漏洞压下去,才可能成为制胜关键。到这里小伙伴可能会问,想要把别人的漏洞压下去,岂不是要很多漏洞数?怎么才能挖到那么多漏洞?不着急,我待会会细说

注:审核员周六日不上班

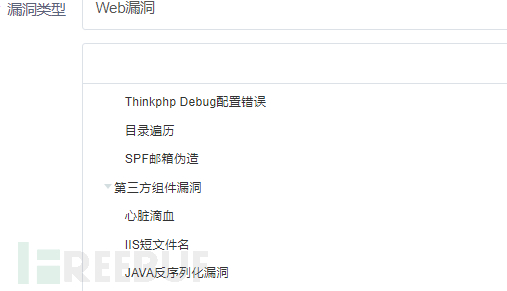

0x02、我一般都挖什么漏洞?技巧是什么?

答:sql注入、反射xss、任意注册、cms通杀、弱口令、也可以尝试一下逻辑漏洞,镜像站:http://scholar.hedasudi.com/。公益SRC主要比拼的无非就是手速,手速决定一切。我提交最多的,还是sql注入以及弱口令和cms通杀,那么我接下来会说如何去寻找这三种漏洞

首先是sql注入

sql注入如何有效的去寻找?以下列出几种可行方案Google语法Fofa或者其他的网络搜索引擎聊到google语法,谷歌搜索结果是真的精准,小伙伴们可以去试试Google镜像站最常见的,就是使用inurl关键字在谷歌中进行搜索,如:inurl:.php?id=、inurl:asp?id=、inurl:Show.asp?Id=等

设想1:既然这是最为常见的,这样寻找出来的站点是不是已经被别人翻烂了呢?怎么去变化一下语句让搜索结果翻新一下呢?

设想2:亦或者尝试反向思维思考一波,是不是所有人都觉得,这些站点都被翻烂了?其实不然吗,我都有种感觉sql注入是不是无穷无尽的哈哈哈

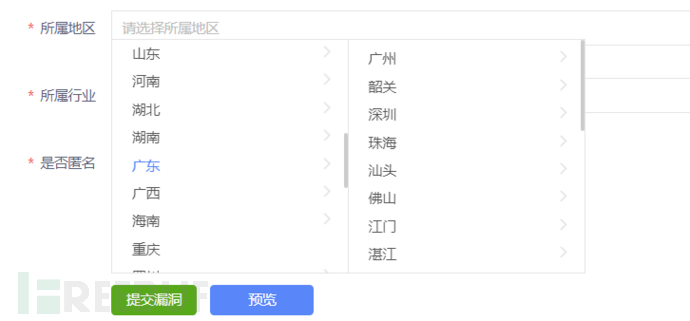

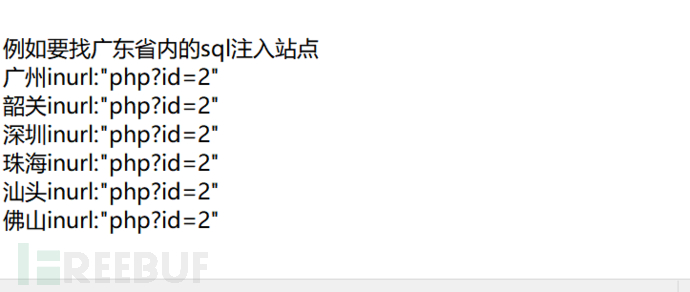

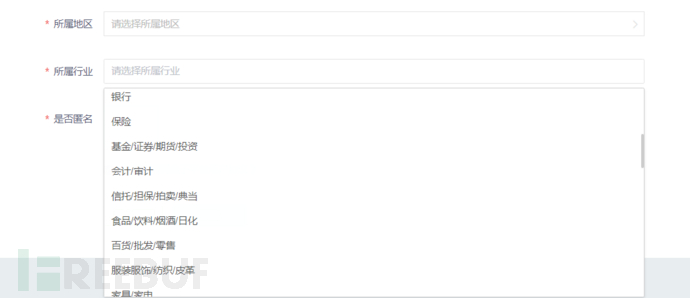

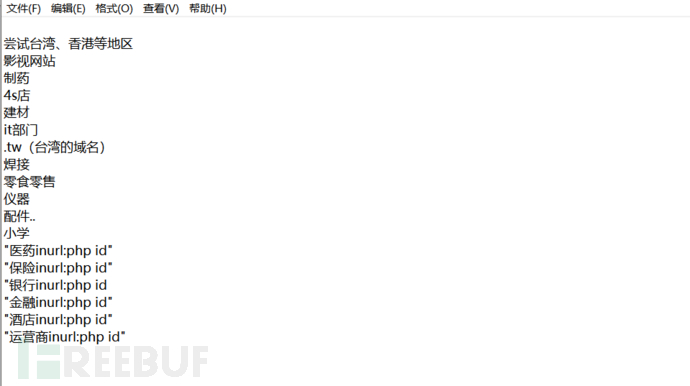

我的两种设想加起来可以这样去尝试构建google语句地区inurl:"type_id= 1"亦或者行业inurl:"otherinfo.asp?id= 1"加粗字体的位置可以自己大开脑洞去替换--------那么我们来细说这两个设想设想1说明:地区应该如何替换呢?我们假设找广东地区的注入站点,第一个问题,我们怎么知道广东有多少个市?其实漏洞盒子已经给我提供了这样的信息,在提交漏洞最下面 不停替换关键字更新搜索结果

不停替换关键字更新搜索结果 当然,查询完地区之后可以将php替换为asp、aspx、jsp站点等设想2说明:再来说说行业关键字改如何替换

当然,查询完地区之后可以将php替换为asp、aspx、jsp站点等设想2说明:再来说说行业关键字改如何替换

其次是反射型XSS,sql注入如何有效的去寻找?

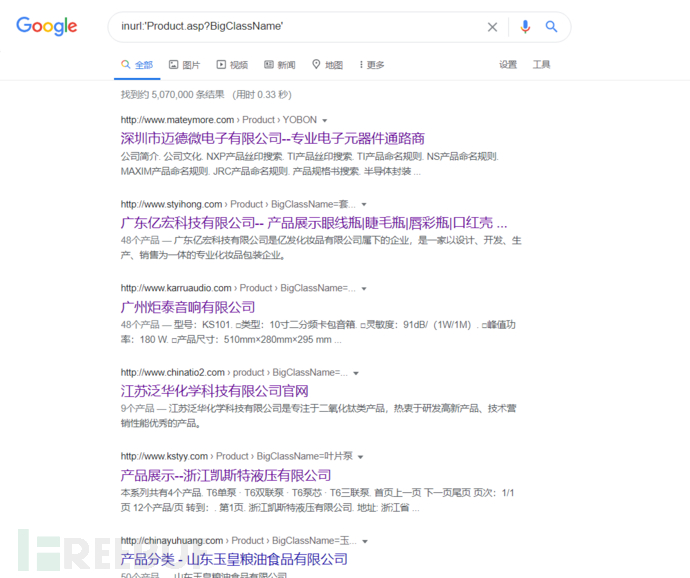

个人认为,反射型xss没必要刻意的去寻找,在测试sql注入时,顺手测一下xss就行了,因为反射型xss真的不多,且会影响效率。但是不能违背挖公益src的起初,在实战中学习其实寻找sql注入的方法无异,一样的语法,只是改变一下关键字罢了我个人比较喜欢用【地区inurl:"search?kw="】但是我另外一个小伙伴说用【inurl:'Product.asp?BigClassName'】,他说这个关键词找出来的站点十个里有八个,那么高的准确率我没试过,大家以实际为准 除了Goog语法,还可以使用Fofa来寻找注入点

除了Goog语法,还可以使用Fofa来寻找注入点

其二是任意注册,如何有效的去寻找?

首先先了解什么是任意注册,任意注册是一种程序设计的缺陷,顾名思义就是随便注册,注册处无任何验证。Google语法关键词:地区/行业inurl:"register"地区/行业inurl:"regp.asp"regsave.asp、Reg.asp、userreg.asp、reg1.asp等任意注册算是低危漏洞,不过也有两分。任意注册或许没有那么多人挖,可以尝试去挖掘可以去漏洞盒子提交漏洞的时候,有一个可以选择漏洞类型的,可以尝试去看看,你认为那些漏洞比较冷门没人挖而=而且普遍存在的下手

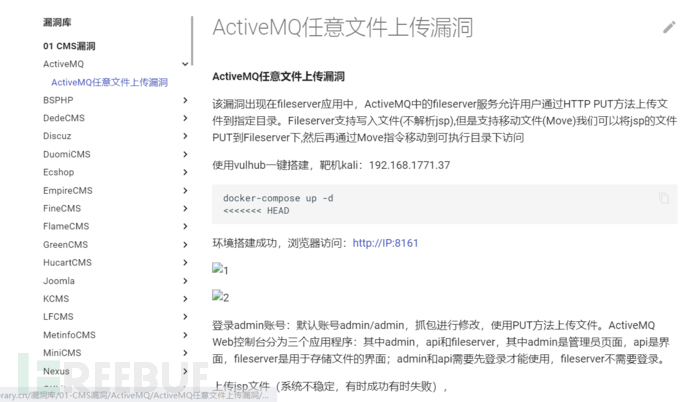

其三是cms通杀,如何有效的去寻找?

大家都知道cms的通杀漏洞怎么寻找,无非就是百度搜索cms通杀

但是其实这样的效率并不高,通杀也找不到几个。在这里我个人推荐白泽安全团队的漏洞文库。文库地址:https://wiki.bylibrary.cn/

以至于如何复现漏洞,我就不再多讲。懂的都懂,多实战,多积攒实战过程经验。复现各种漏洞何不尝是一种成长呢?借前辈的一句话“知识面决定攻击面”

其四是弱口令,如何有效的去寻找?

在尝试弱口令的过程中是非常繁琐的,我也尝试过一些花里胡哨的自动测试弱口令站点什么的,然而并没有卵用上分还是老老实实的手工比较妥当。Baidu语法寻找弱口令后台站点

语法方面可以像找sql注入站点一个替换地区和行业后台关键字也可以随意替换,这里各位随意发挥,展开想象,思路才是致胜的关键老师曾经说过,要测试弱口令站点,可以尝试账号:

语法方面可以像找sql注入站点一个替换地区和行业后台关键字也可以随意替换,这里各位随意发挥,展开想象,思路才是致胜的关键老师曾经说过,要测试弱口令站点,可以尝试账号:

admin/test/cs/ceshi/test01等 密码: admin/123456/a123456/admin123/admin123456等

但是我觉得要测试的东西要多了,我们追求的是高效所以只测试这几个账号:

admin 密码: admin/admin123/123456

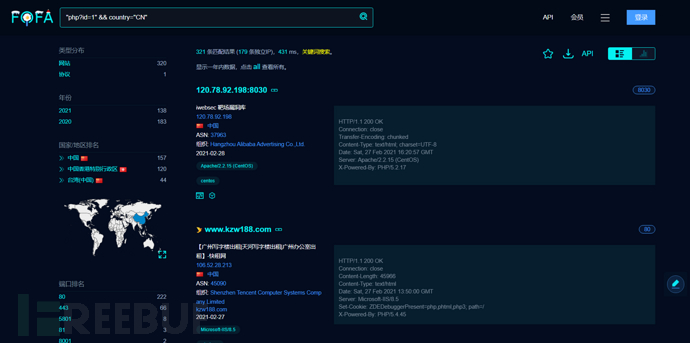

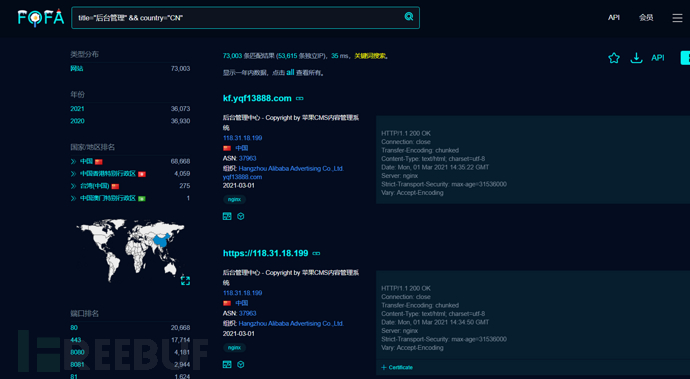

Fofa寻找后台站点构建语句:

title="后台管理" && country="CN"

更多的Fofa语法思路等着你去挖掘,一句话总结:多尝试(坏笑):"没有Fofa会员可以找我,py交易"

更多的Fofa语法思路等着你去挖掘,一句话总结:多尝试(坏笑):"没有Fofa会员可以找我,py交易"

0x03、怎么快速进行漏洞挖掘?

快速的判断一个站点是否存在注入也需要经验,有些注入站点不管是 and 1=1还是 and 1=2都是回显正常的。有时候我以为此站点对我输入的数据进行了过滤时,但是丢进sqlmap里偶尔也会有测出来的可能性

注:测试sql注入时候有搜素框可以顺手测试一下xss,大致看看网站都有哪些功能,把能测的都测一下也无妨

接下来就开始说,手工测试到可能存在注入的站点应该如何进行下一步?正常的流程是:可能存在漏洞---测试漏洞(sqlmap/手工)----提交漏洞提交一个漏洞下来你就要去做三件事,测试漏洞,证明其危害,提交漏洞如果是我,我会专心做好每一件小事。如果我测试到站点存在注入,那么我会保存到txt中,继续往下,然后sqlmap批量跑,晚上有空就全给他交了

小白解答:sqlmap怎么批量跑存在注入的站点?假设我的url.txt中保存很多可能存在url的站点把url.txt移动到sqlmap的目录下执行

sqlmap -m url.txt --level 3 --risk2 --batch --dbs

这个检测的会比较细致,但是耗时比较长我个人更喜欢这个命令

sqlmap -m url.txt --batch --dbs

sqlmap批量跑注入站点都是单线程的,也就是说,都是一个一个跑的

如果你想更快,当然也可以尝试多开sqlmap窗口去跑注入站点,也不碍事。

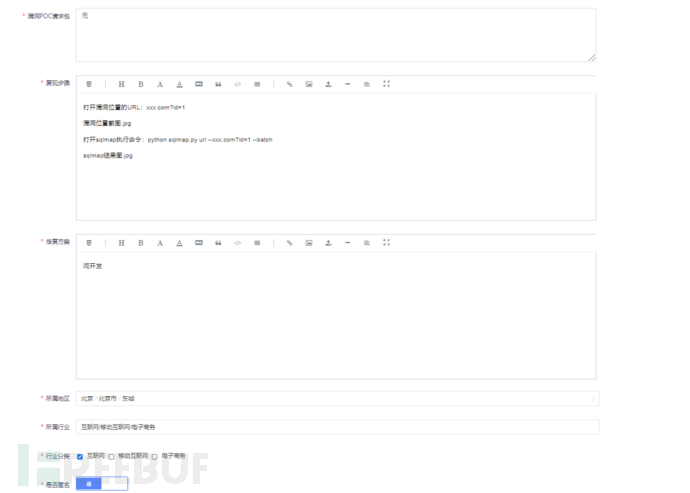

0x04、如何快速的提交漏洞?

关于提交漏洞这一块如果是认真填写,会比较繁琐。但是认真填写兴许会对以后工作有些帮助。所以我希望同学们认真填写。

其实提交漏洞可以很敷衍的填写漏洞,一切都只是为了省事,只要审核大大能复现出来就行提交漏洞演示:假设xxx公司官网有一个sql注入

图中的漏洞标题处,我看过很多小伙伴提交的都特别规范,写什么xx公司--首页--企业新闻处存在sql布尔盲注我觉得可以,但是没必要。浪费时间,上分追求的是高效,速度要快姿势要帅。一句xxx公司-sql注入简单明了还有厂商信息的所属域名处,可以填写和漏洞位置的url一样

所属行业和地区瞎点就完了漏洞复现步骤那两段字也可以编辑进搜狗输入法的快捷输入里打开漏洞位置的URL:打开sqlmap执行命令:

python sqlmap.py url --dbs --batch

0x05、福利环节

在挖src过程中学习过的那些漏洞批量挖掘

一、关于Fofa联动xray我在社区中曾经提到过【文章】但是我发现反响很大,很多小伙伴说运行老报错,报错说fofa的key有问题,有网友说这个方法貌似只有fofa会员才不会报错。我之前也报错,不过重装 一下就好了,我也不知道咋回事,不过拿来学习一下是真的香。以至于挖掘漏洞效果,我只能说,以实际为准。

二、没搭建过awvs和Nessus的小伙伴也可以搭建试试,学习学习,这两个是神器,扫漏洞的准确率很高。小伙伴们可以选择性的尝试一下批量导入URL到Awvs中扫描,具体操作方法https://my.oschina.net/Zer0neSec/blog/4664376。简单的概括一下这两工具的解释:Nessus是扫主机漏洞的;Awvs是扫web漏洞的注:不要用awvs扫描器去上分,容易把站点扫死。

三、Sqlmap 利用 Google 批量扫描注入点?

sqlmap -g "inurl:php?id=10 site:.com.cn" --proxy "http://127.0.0.1:1080" --threads 5 --batch --answer "extending=N,follow=N,keep=N,exploit=n" --smart

-g #谷歌搜索 –proxy #代理 (挂了ss就直接代理本地) –threads #线程 –batch #自动回复 –answer “extending=N,follow=N,keep=N,exploit=n” #这个可以对一些特定的问题作出回答,在自动化注入中用 –smart #当有大量目标时,这个就只检查基于错误的注入点

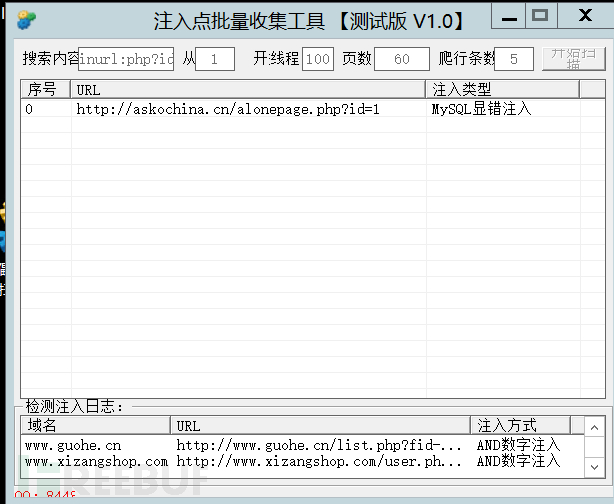

四、使用批量采集器保存采集URl结果,使用sqlmap批量检测采集器1:只要写好语法就可以开始采集,简单易用。采集结果会保存到当前目录下 采集器2虽然这个傀儡采集器是1.0的,但是我莫名其妙觉得1.0比6.0的好用哈哈哈批量采集url然后依次判断是否存在注入

采集器2虽然这个傀儡采集器是1.0的,但是我莫名其妙觉得1.0比6.0的好用哈哈哈批量采集url然后依次判断是否存在注入

我觉得这个工具有时候会存在误判。毕竟是工具,工具都是用局限性的。不过不停的变换一下语法,还是能挖到洞的。

祝各位师傅月月是榜一,年年是第一

————白泽Sec安全团队

本文作者:Spider