揭密黑产“暴力勒索、毁尸灭迹”运作一条龙

作者:admin | 时间:2019-7-7 14:14:09 | 分类:黑客技术 隐藏侧边栏展开侧边栏

声明:本文内容仅用于技术讨论和黑产剖析,严禁用于任何非法用途

处理勒索病毒应急响应事件的时候,会发现了一些有趣的事情,分享给大家,看看现在的勒索病毒运营团伙是如何“暴力勒索、毁尸灭迹”运作一条龙。

现在大部分的勒索病毒都没有自主传播的能力,不像之前WannaCry可以通过永恒之蓝进行自主传播,主动感染其它存在漏洞的主机,现在流行的一些勒索病毒,像GandCrab、Globelmpsoter、CrySiS等勒索病毒都是单一的加密主机,不具备自主传播能力,需要人工植入,但不同的勒索病毒会使用不同的渠道进行传播感染。

应急响应发现现在勒索病毒大多数使用RDP爆破的方式进入企业,然后再通过各种安全工具,进行内网传播,黑产的运作流程又是如何的?一般会使用哪些安全工具呢?

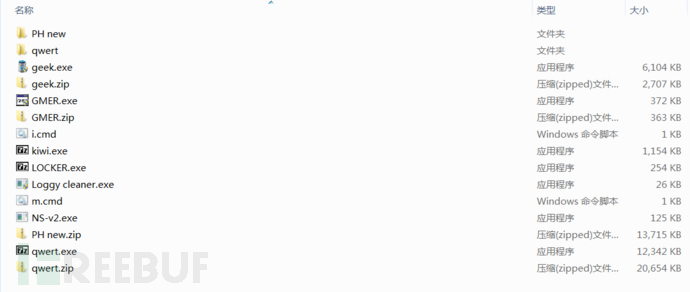

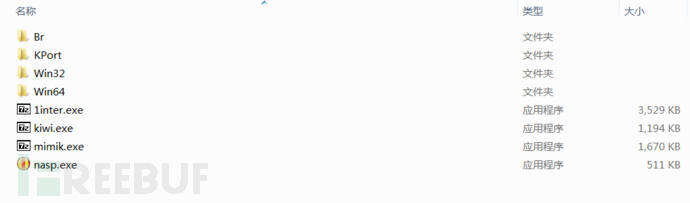

某个勒索病毒团伙使用的工具包(其中LOCKER.exe为勒索病毒母体压缩包),如下所示:

其它都是些什么工具呢?具体有什么用呢?下面一一来给大家进行讲解。

黑客通过RDP爆破进入企业之后,一般的企业都会安装相应的终端安全软件,首先要结束安全软件,使用的工具如下所示:

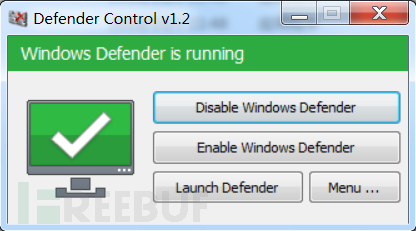

DefenderControl.exe结束Window Defender软件,如下所示:

DefenderControl.exe结束Window Defender软件,如下所示:

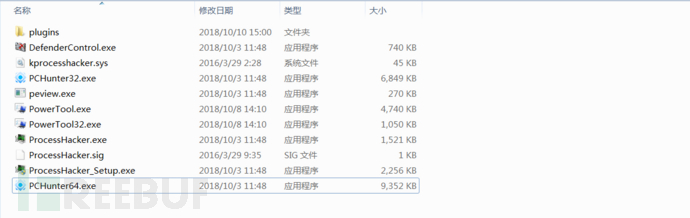

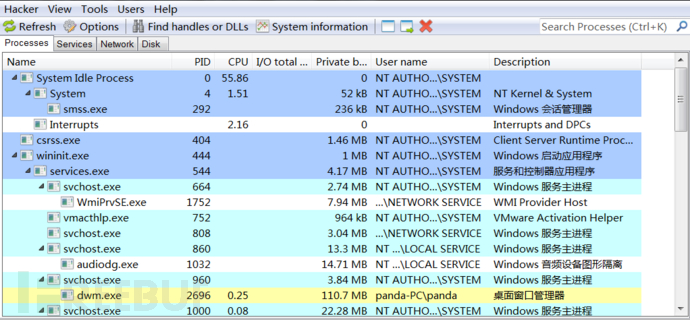

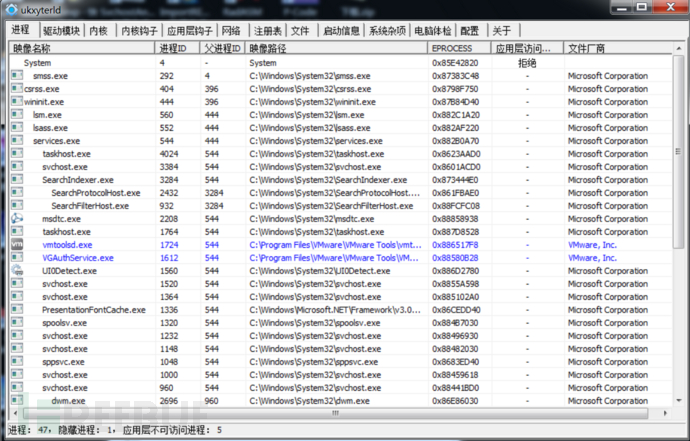

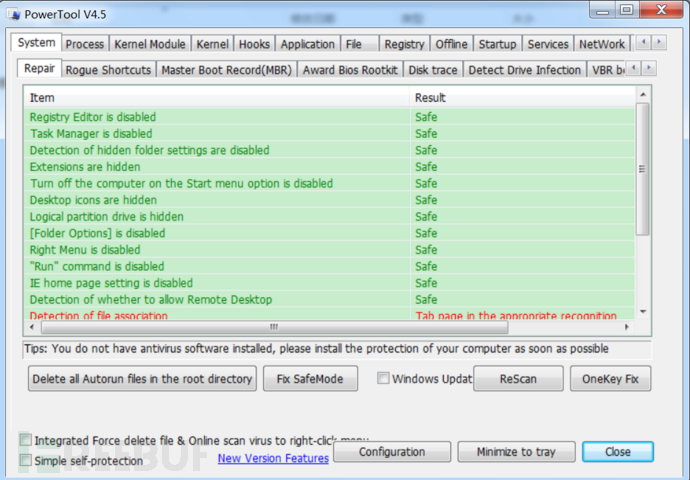

有些安全软件可能还有自保护,一般的进程工具无法结束进程,需要使用PCHunter.exe和PowerTool.exe这样的驱动级的工具,强制结束安全软件,如下所示:

有些安全软件可能还有自保护,一般的进程工具无法结束进程,需要使用PCHunter.exe和PowerTool.exe这样的驱动级的工具,强制结束安全软件,如下所示:

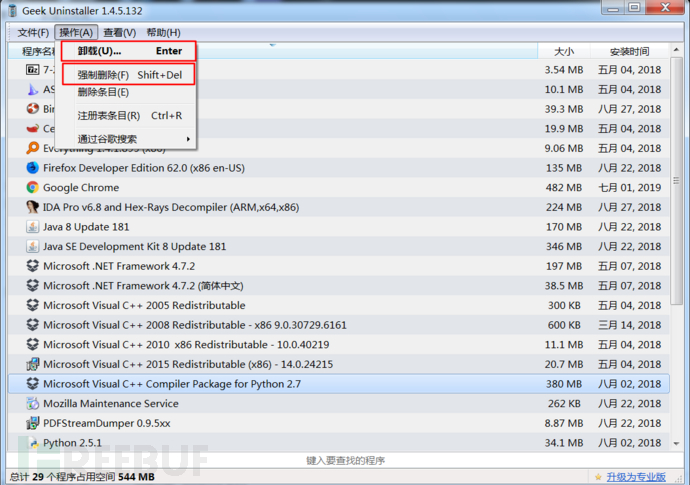

结束进程之后,还可以使用Geek Uninstaller等软件,卸载相关的安全软件,如下所示:

结束进程之后,还可以使用Geek Uninstaller等软件,卸载相关的安全软件,如下所示:

结束安全软件之后,需要进行主机密码口令获取、内网扫描,爆破,横向传播等手段,使用的工具,如下所示:

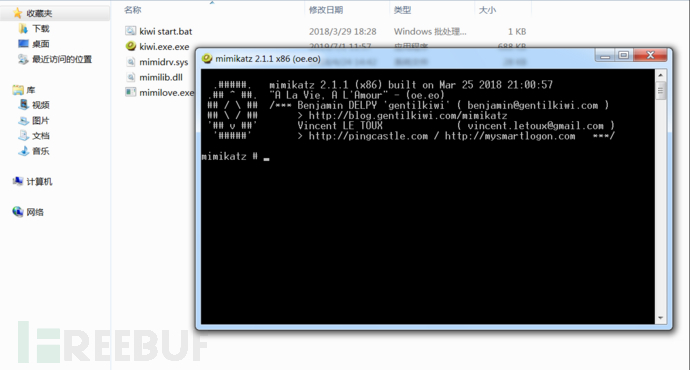

使用mimikatz工具,获取主机口令密码,如下所示:

使用mimikatz工具,获取主机口令密码,如下所示:

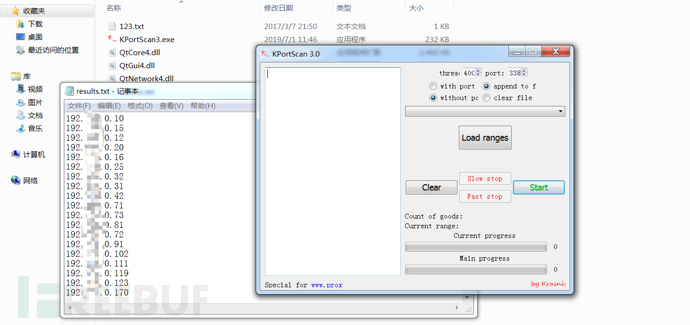

使用KPortScan3.0工具,扫描内网中的3389的机器,如下所示:

使用KPortScan3.0工具,扫描内网中的3389的机器,如下所示:

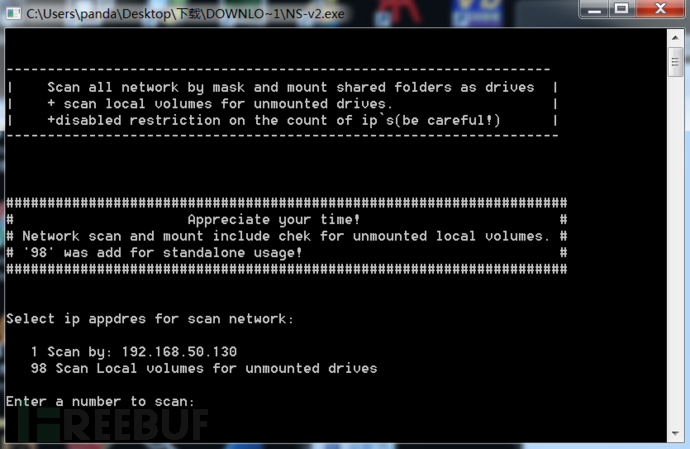

可以看到扫描到很多机器开放了3389,还会使用其它相关的扫描工具,NSScan,如下所示:

可以看到扫描到很多机器开放了3389,还会使用其它相关的扫描工具,NSScan,如下所示:

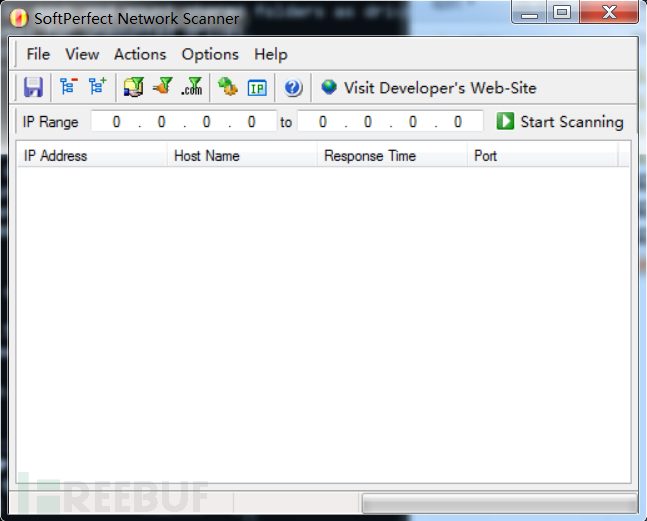

SoftPerfect Network Scanner,如下所示:

SoftPerfect Network Scanner,如下所示:

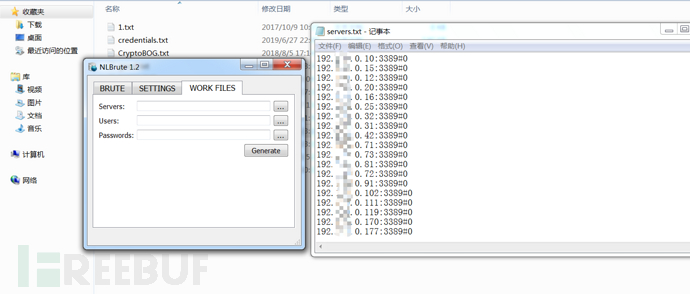

对扫描到的开放3389端口的机器,再使用NLBrute等工具,爆力破解内网3389的机器,如下所示:

对扫描到的开放3389端口的机器,再使用NLBrute等工具,爆力破解内网3389的机器,如下所示:

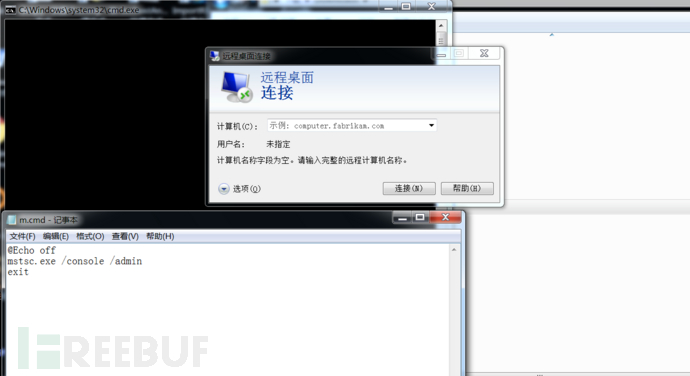

破解内网机器之后,再通过CMD命令启动远程桌面连接,如下所示:

破解内网机器之后,再通过CMD命令启动远程桌面连接,如下所示:

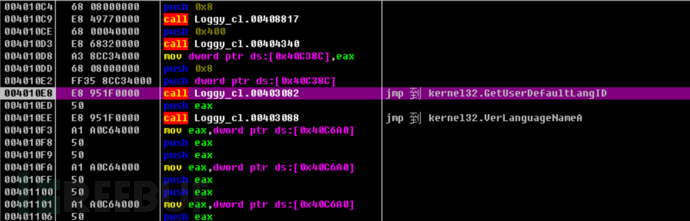

然后再次使用相同的方法进行内网感染,植入勒索病毒,加密主机文件,最后使用清除工具Loggy cleaner.exe进行“毁尸灭迹”操作,由于我对Loggy cleaner.exe工具的作用并不熟悉,对Loggy cleaner.exe进行逆向分析,如下所示:

1.获取主机操作系统语言版本,如下所示:

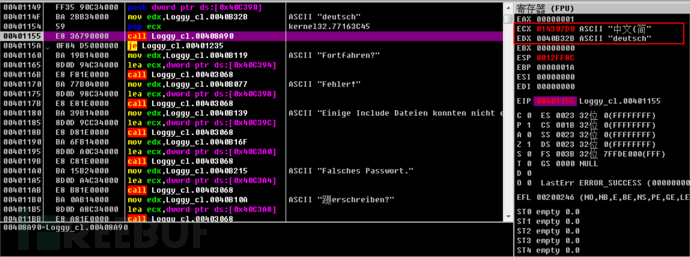

2.比较操作系统版本语是否为德语,如下所示:

2.比较操作系统版本语是否为德语,如下所示:

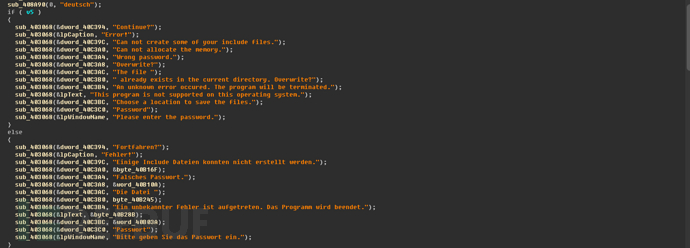

3.如果为德语版本操作系统,则显示德语提示,如果不是德语操作系统,则显示英文提示,如下所示:

3.如果为德语版本操作系统,则显示德语提示,如果不是德语操作系统,则显示英文提示,如下所示:

4.判断操作系统版本号,如下所示:

4.判断操作系统版本号,如下所示:

5.如果操作系统版本过低,则弹出MessageBox,然后退出程序,否则执行下面的清除操作,如下所示:

5.如果操作系统版本过低,则弹出MessageBox,然后退出程序,否则执行下面的清除操作,如下所示:

6.读取解密出程序的资源数据,如下所示:

6.读取解密出程序的资源数据,如下所示:

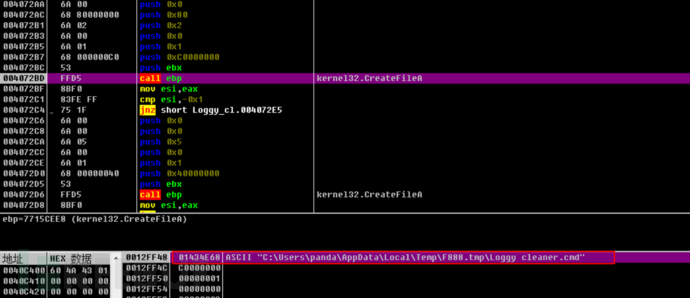

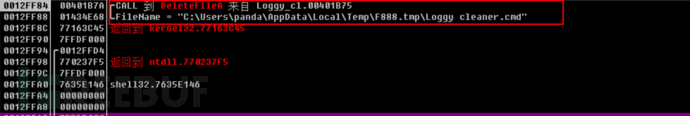

7.在Temp目录下创建F888.tmp目录,然后创建相应的清除脚本Loggy cleaner.cmd,如下所示:

7.在Temp目录下创建F888.tmp目录,然后创建相应的清除脚本Loggy cleaner.cmd,如下所示:

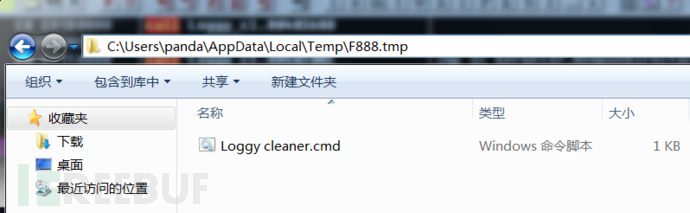

生成的清除脚本目录,如下所示:

生成的清除脚本目录,如下所示:

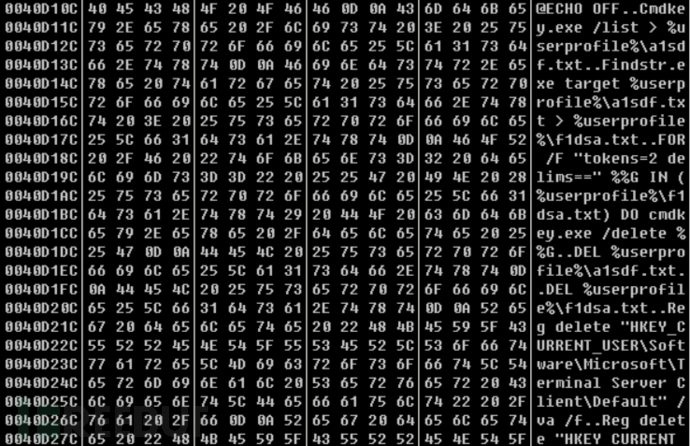

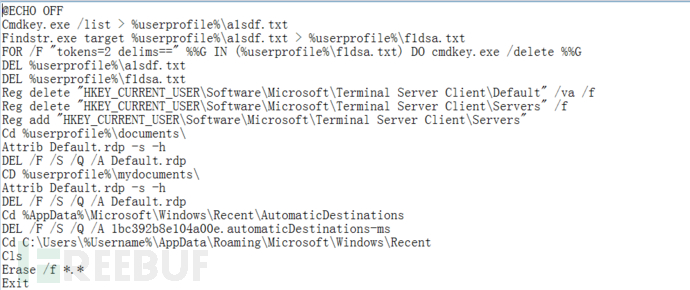

脚本内容,如下所示:

脚本内容,如下所示:

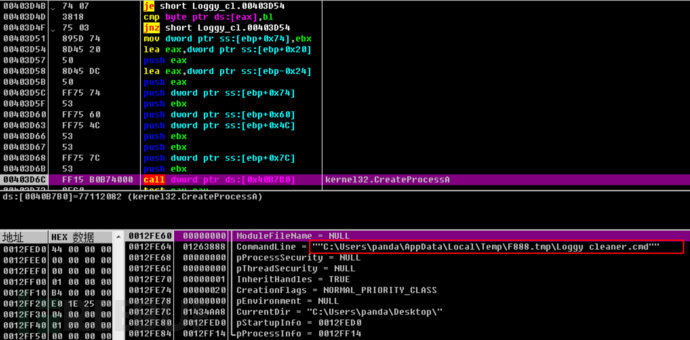

8.通过CreateProcessA启动清除脚本,如下所示:

8.通过CreateProcessA启动清除脚本,如下所示:

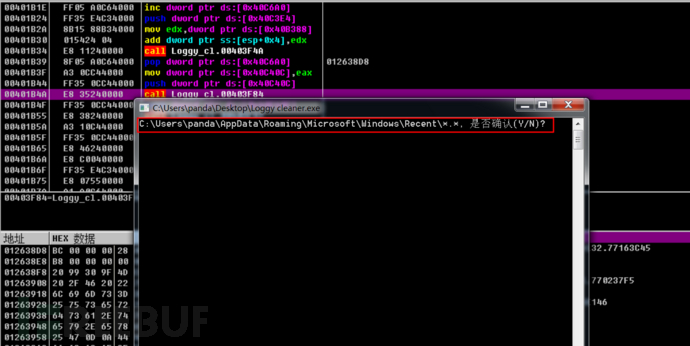

9.通过脚本清除windows最近使用项目,如下所示:

9.通过脚本清除windows最近使用项目,如下所示:

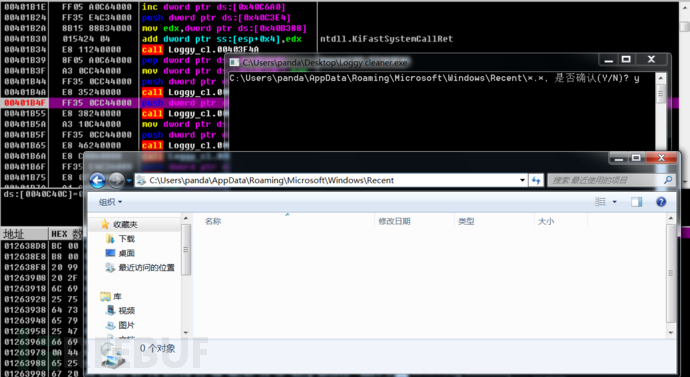

10.可以看到Windows最近使用的一些项目的目录文件全部被清理的干干净净,如下所示:

10.可以看到Windows最近使用的一些项目的目录文件全部被清理的干干净净,如下所示:

11.最后删除清除脚本,如下所示:

11.最后删除清除脚本,如下所示:

逆向分析之后,发现Loggy cleaner.exe主要的功能:关闭清除RDP连接、清除Windows凭证信息、清除Windows最近使用项目等。

勒索病毒运营团伙的运作流程:

1.通过RDP爆破进入企业

2.结束企业的终端软件

3.获取主机的口令密码

4.扫描内网中开放3389端口的主机

5.使用工具对3389主机进行爆破

6.通过RDP登录其它主机,感染勒索病毒,清理现场

7.本机感染勒索病毒,清理现场,防止应急响应人员溯源分析

随着虚拟货币的不断增值,针对企业的勒索攻击也越来越多,企业安全运维人员一定要做好相应的安全防护,勒索病毒无孔不入,大部分勒索现在都无法解密,以防为主……

关于勒索病毒的防护,给大家分享几个简单的方法:

1.及时给电脑打补丁,修复漏洞;

2.谨慎打开来历不明的邮件,点击其中链接或下载附件,防止网络挂马和邮件附件攻击;

3.尽量不要点击office宏运行提示,避免来自office组件的病毒感染;

4.需要的软件从正规(官网)途径下载,不要用双击方式打开.js、.vbs、.bat等后缀名的脚本文件;

对于来历不明的邮件、网址、程序、脚本等需要慎之又慎;

5.升级防病毒软件到最新的防病毒库,阻止已存在的病毒样本攻击;

6.开启Windows Update自动更新设置,定期对系统进行升级;

7.养成良好的备份习惯,对重要的数据文件定期进行非本地备份,及时使用网盘或移动硬盘备份个人重要文件;

8.更改账户密码,设置强密码,避免使用统一的密码,因为统一的密码会导致一台被攻破,多台遭殃;

9.如果业务上无需使用RDP的,建议关闭RDP。

文章宗旨在于提高企业安全运维人员的安全意识,做好勒索病毒防护工作,勿作恶,作恶必被抓……

*本文原创作者:熊猫正正