技术讨论 | 看我如何破解一台自动售货机

作者:admin | 时间:2018-10-28 23:37:28 | 分类:黑客技术 隐藏侧边栏展开侧边栏

声明:本文仅限技术讨论,严禁用于任何非法用途

声明:本文仅限技术讨论,严禁用于任何非法用途

毫无疑问,自动售货机是非常受欢迎的东西,我们总会从中购买获取一些小零食。早几年前,自动售货机只接受离线的硬币支付,之后,也慢慢采用了普及的NFC技术功能。如果我说起“COGES”售货机器 (英国售货机器厂商),我想肯定会勾起很多人的美好时光回忆。时光辗转,一不留神,有些事情就发生了根本性的变化,现如今,这已经是一个被网络万物互联的时代了。今天,我就来和大家分享一个,我是如何黑掉一台自动售货机,反复实现充值和购买售货机中商品的事例。

事情起因

有一天,我厌烦了深入简出的无聊生活,打算回老家晒晒太阳休息休息,临走前,我到了学校拜访一个大学教授。穿过走廊,老师提议,我们去喝杯咖啡吧,于是,我们来到了自动售货机旁。

我说:我来吧,我有硬币。

老师:等等,我可以用手机APP来支付,这样会便宜点。

可以看到,这是一台Argenta自动售货机,其APP支付方式是基于蓝牙和NFC功能的,啊,虚拟钱包就是好啊!

白帽心声:没有赏金就当做是一种鼓励吧。

灰帽心声:就当做练练手吧。

黑帽心声:来吧,伙计,我们去收拾一下那个东西,这样就很牛了!

于是乎,我就决定改天就开黑。

技术分析

某天,我把我的安卓手机设置开启了USB调试模式,然后从应用商店中下载了自动售货机APP,并把原始APP的apk文件转储到笔记本电脑中,用adb去调试分析:

# adb pull /data/app/com.sitael.vending-1/base.apk ./Argenta.apk

用apktool对它进行反编译:

# apktool d ./Argenta.apk ./Argenta

再用 jadx提取出其中的java源文件:

# jadx ./Argenta.apk

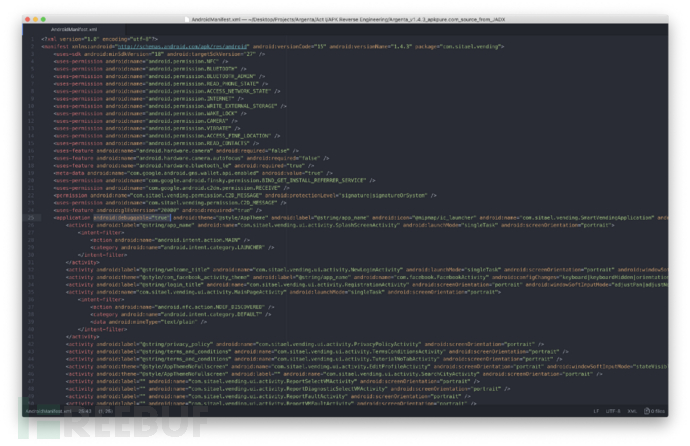

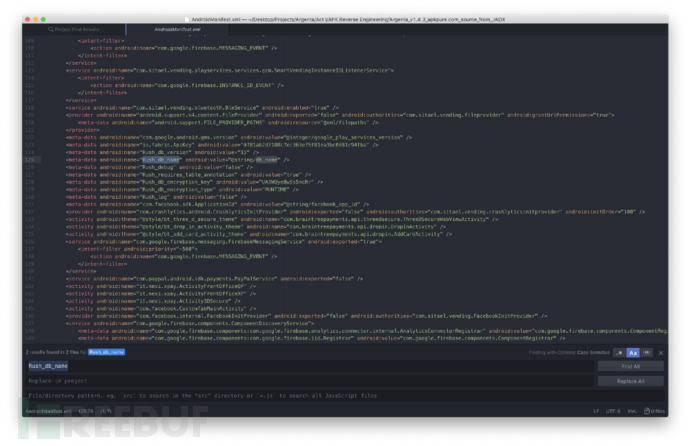

AndroidManifest.xml清单文件是每个Android程序中必须的文件,它是整个Android程序的全局描述文件,除了能声明程序中的Activities,Content Providers,Services,和Intent Receivers,还能指定应用的名称、使用的图标、包含的组件以及permissions和instrumentation(安全控制和测试)。这里,一开始,需要把AndroidManifest.xml文件中的调试属性更改为ture,之后才可在手机上进行调试,也就是往application <tag>标签中添加一行 android:debuggable=”true” 属性。

# apktool b ./Argenta

然后用工具keytool来创建一个新的密钥:

# keytool -genkey -v -keystore Argenta.keystore -alias Argenta -keyalg RSA -keysize 2048 -validity 10000

接着,使用该创建密钥,用jarsigner来对整个apk文件进行签名:

# jarsigner -verbose -sigalg SHA1withRSA -digestalg SHA1 -keystore Argenta.keystore Argenta.apk Argenta

再用工具zipalign来对apk程序文件进行优化

# zipalign -v 4 Argenta.apk Argenta-signed.apk

最后,就可以安装这个重建好的apk文件了。

# adb install ./Argenta-signed.apk

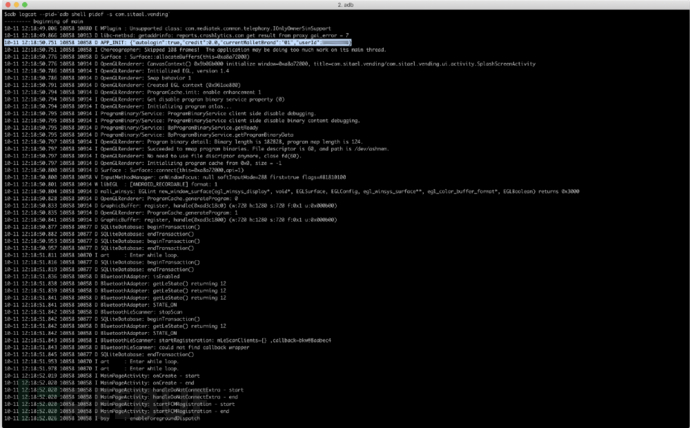

我在手机上安装运行了这个APP程序,并用工具logcat,通过包名对其程序日志进行过滤分析:

# adb logcat –pid=`adb shell pidof -s com.sitael.vending`

但是,没什么收获,我打算再从其源代码中看看能有什么线索。从AndroidManifest.xml文件中,我发现了指向RushOrm的多个引用。

但是,没什么收获,我打算再从其源代码中看看能有什么线索。从AndroidManifest.xml文件中,我发现了指向RushOrm的多个引用。

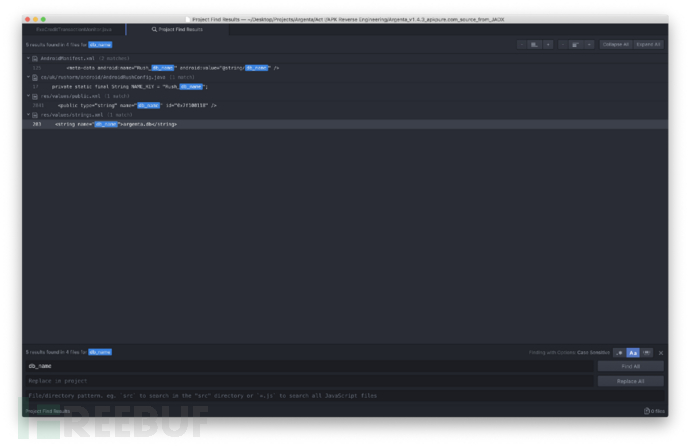

所以,这里首先我找的关键字就是db_name,从这里我发现了argenta.db的影子:

所以,这里首先我找的关键字就是db_name,从这里我发现了argenta.db的影子:

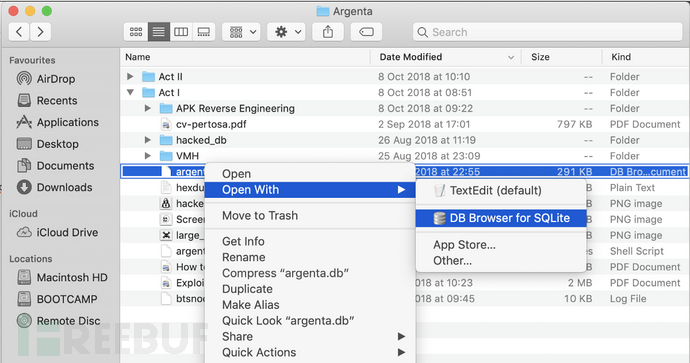

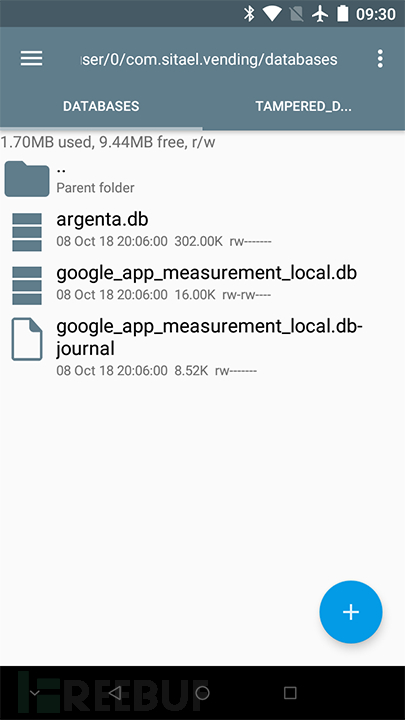

接下来,在手机中,我用工具Root Explorer继续来看看这个argenta.db,真的是存在的:

接下来,在手机中,我用工具Root Explorer继续来看看这个argenta.db,真的是存在的:

然后,我用adb pull方式把手机中的这个文件拷贝到笔记本电脑中来分析:

然后,我用adb pull方式把手机中的这个文件拷贝到笔记本电脑中来分析:

# adb pull /data/data/com.sitael.vending/databases/argenta.db ./db

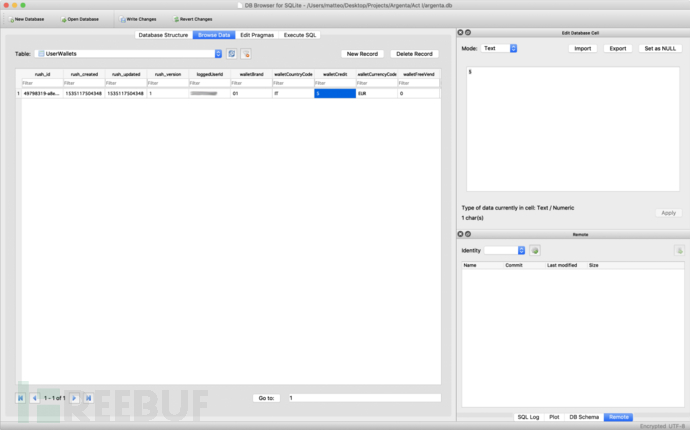

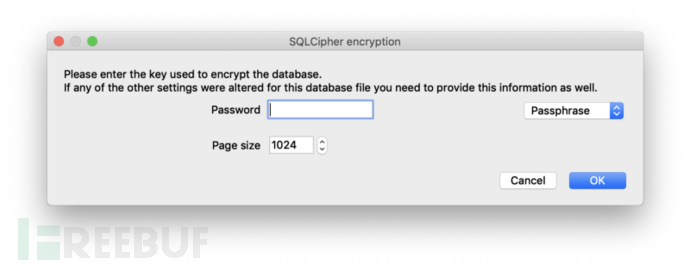

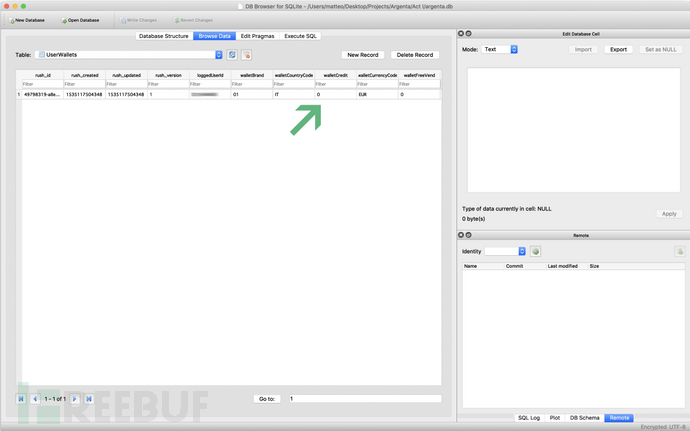

并尝试用SQLite的数据库浏览工具SQLiteBrowser来打开这个db文件:

逆向工程

逆向工程

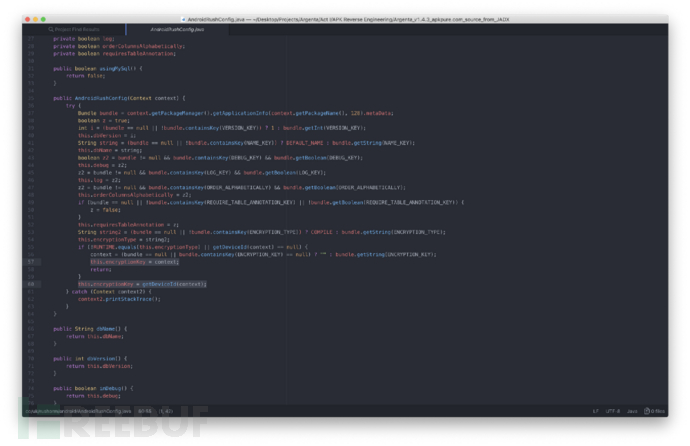

在源代码中,我分析了RushAndroidConfig.java:

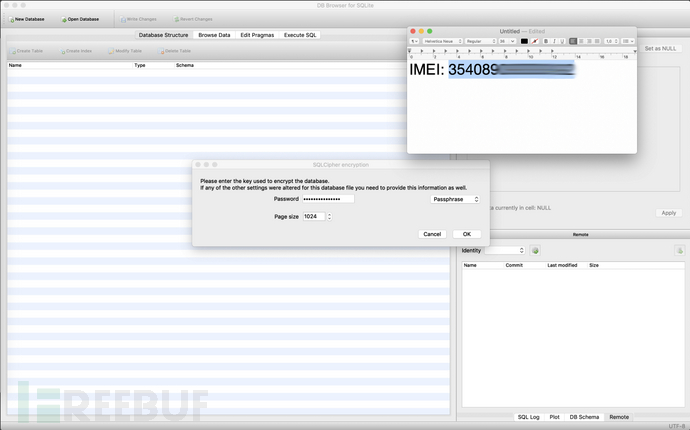

从其中,我竟然发现了配置数据库的各种方法(method),但是,其中这个键值引起了我的注意:

从其中,我竟然发现了配置数据库的各种方法(method),但是,其中这个键值引起了我的注意:

this.encryptionKey = getDeviceId(context)

它的定义如下:

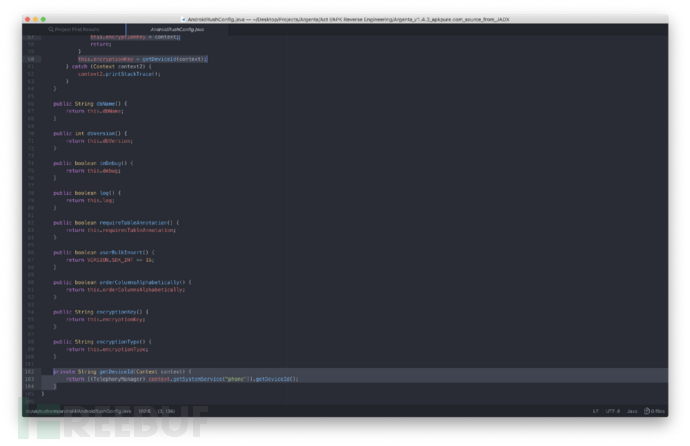

从上图信息中可知,目标APP程序使用了手机的IMEI串号作为了上述SQLite数据库argenta.db的加密密钥,通常的手机,在键盘上输入*#06#就可得本身串号。那么,我们用手机串号来试试吧,看看能否能把数据库文件打开:

从上图信息中可知,目标APP程序使用了手机的IMEI串号作为了上述SQLite数据库argenta.db的加密密钥,通常的手机,在键盘上输入*#06#就可得本身串号。那么,我们用手机串号来试试吧,看看能否能把数据库文件打开:

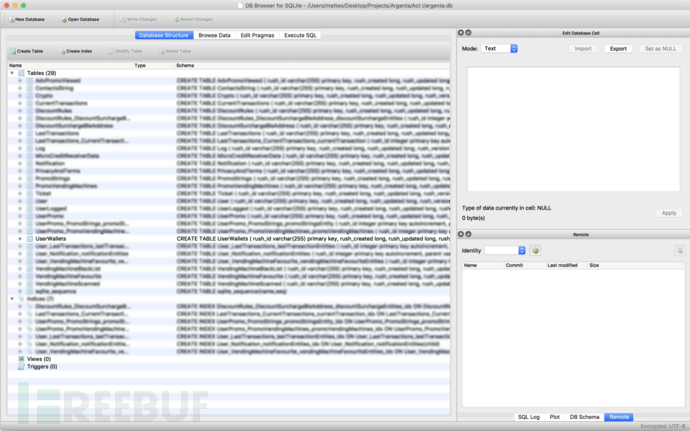

并对其中的walletCredit一栏做了修改,把它从0改为了5(5欧元):

并对其中的walletCredit一栏做了修改,把它从0改为了5(5欧元):

# adb pull ./argenta.db /data/data/com.sitael.vending/databases/argenta.db

破解验证

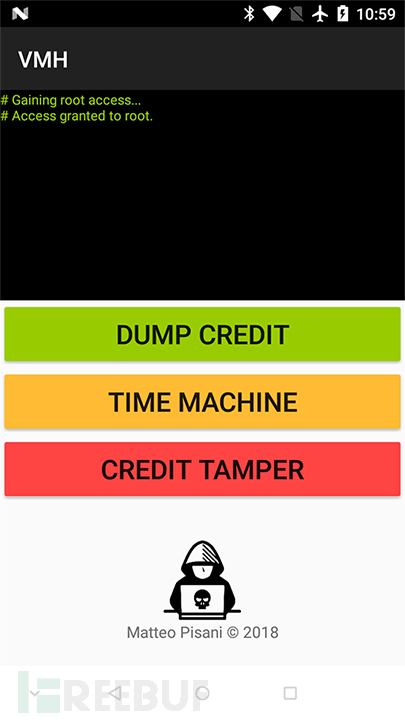

此时,YY一下,我的感觉就像游戏帝国时代(Age Of Empires)中的“罗宾汉”一样,可以随便拥有1000枚金币。好吧,还是先来写个小程序吧,通过这个程序,可以快捷地对目标APP数据库进行转储/恢复/篡改:

接下来,我们就带上手机,去自动售货机那试试看吧!呵呵,竟然成功地买了一瓶矿泉水,真的可以用其中的5块钱顺利地进行消费,还能反复消费使用!

接下来,我们就带上手机,去自动售货机那试试看吧!呵呵,竟然成功地买了一瓶矿泉水,真的可以用其中的5块钱顺利地进行消费,还能反复消费使用!

https://www.youtube.com/watch?v=LfczO8_RfLA

总结

从APP账户中的0元,到之后破解APP数据库后,我可以进行以下操作:

修改APP账户的金额

任意购买自动售货机中的东西

继续用余额购买

余额为0之后可重新更改余额

如此重复消费购买自动售货机中的商品

在对整个APP源代码做了大概分析之后,我发现其中的很多代码都未做混淆编码,这意味着,售货机厂商没有采取很好的措施来对用户数据和应用程序安全实行保护。

再三纠结 ,一个月后,出于白帽的心态,我还是向售货机厂商报告了这个漏洞,我也礼貌性地建议他们抛弃当前的APP架构,从头开发一个更好、更安全的程序。

*参考来源:hacknoon,clouds编译,转FreeBuf