【技术分享】实战volatility内存取证

作者:admin | 时间:2023-3-5 13:09:58 | 分类:黑客技术 隐藏侧边栏展开侧边栏

前言:

Volatility是一款非常强大的内存取证工具,它是由来自全世界的数百位知名安全专家所合作开发的一套工具, 可以用于windows、linux、mac osx和android等系统内存取证,在应急响应、系统分析、取证领域有着举足轻重的地位。本期技术分享,小星将带大家从三个实战环境中来了解volatility的使用与技巧。

01 task.zip

python vol.py -f WIN-BU6IJ7FI9RU-20190927-152050.raw --profile=Win7SP1x86_23418 hashdump

#somd5⽹站爆破

02 task.7z

1. 使用volatility的imageinfo以查看memory的镜像信息。

![]()

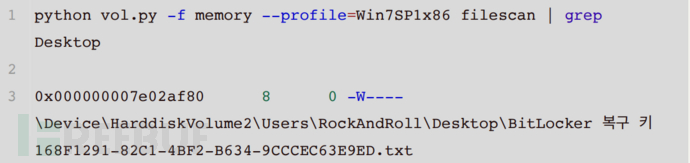

2. 扫描桌面⽂件,发现了带有Bitlocker字样的txt文件。

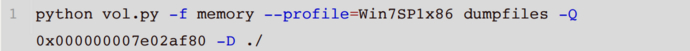

3. 使用dumpfiles导出⽂件以查看内容。

3. 使用dumpfiles导出⽂件以查看内容。

4. 结果显示,文件是BitLocker解密的密钥。使用diskgenius打开虚拟磁盘文件secret,解锁Bitlocker到加密分区;输⼊恢复密钥,解锁分区成功,看到README.txt后右键复制至桌⾯。

![]() 5. README.txt的内容即为flag。

5. README.txt的内容即为flag。

Wow, you have a great ability. How did you solve this? Are you a hacker? Please give me a lesson later.

03 ez_forensics

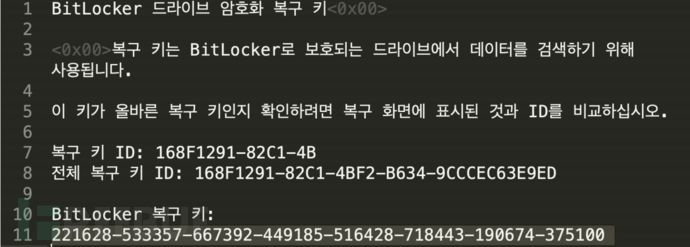

1. 下载附件得到⼀个pc.vmdk磁盘文件和⼀个pc.raw内存文件,利用FTK挂载vmdk⽂件。

2. 挂载后发现了bitlocker加密的提示。

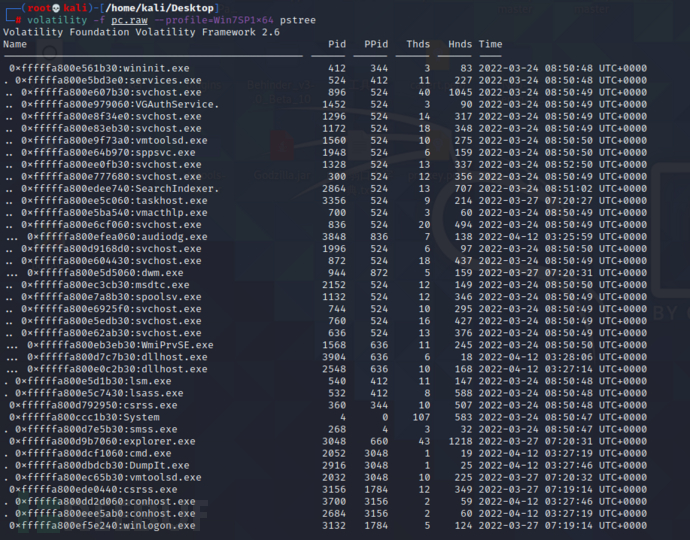

3. 查看raw内存⽂件,并进行pstree操作,发现存在cmd.exe。

![]()

4. 运行一次常规的filescan:首先filescan桌面,但桌面上没有存在可疑信息,由此得知这题的重点不在桌⾯上。

4. 运行一次常规的filescan:首先filescan桌面,但桌面上没有存在可疑信息,由此得知这题的重点不在桌⾯上。

![]()

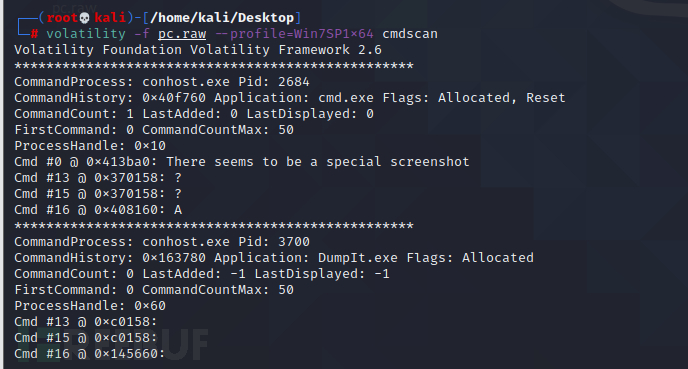

5. 根据进程里的cmd.exe,查看cmdscan命令行输⼊的内容。

5. 根据进程里的cmd.exe,查看cmdscan命令行输⼊的内容。

![]()

6. 出现以下结果。

6. 出现以下结果。

![]() 7. 根据提示,此处似乎存在⼀个特别的截屏,尝试查看内存中的截屏。

7. 根据提示,此处似乎存在⼀个特别的截屏,尝试查看内存中的截屏。

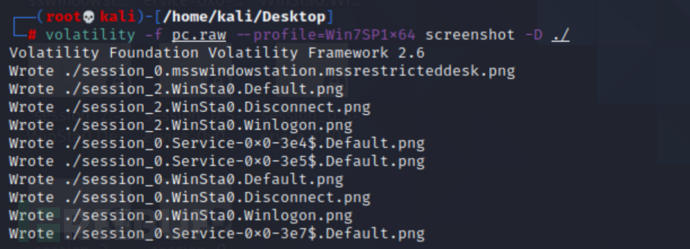

![]()

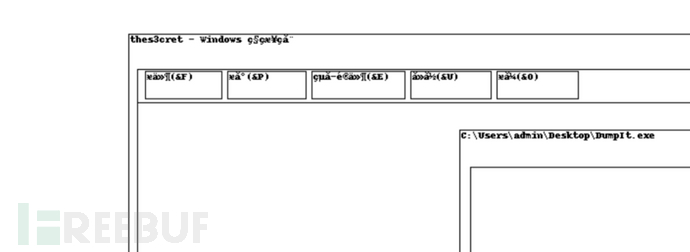

8. 此处发现,桌面上曾经打开过⼀份⽂件,从文件名可知这是⼀个关键的文件:thes3cret。

8. 此处发现,桌面上曾经打开过⼀份⽂件,从文件名可知这是⼀个关键的文件:thes3cret。

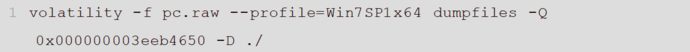

9. 尝试filescan 此⽂件。

9. 尝试filescan 此⽂件。

![]() 10. 进行dumpfiles操作。

10. 进行dumpfiles操作。

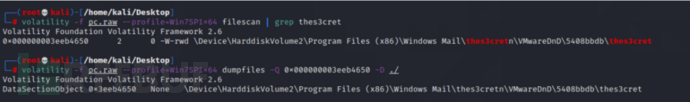

11. 提取后发现,这是⼀个文本⽂件,文件内容如下显示。

11. 提取后发现,这是⼀个文本⽂件,文件内容如下显示。

综上显示,我们可以得知这是⼀个AES加密。小星曾经尝试直接解密,但是解密失败。由此推断,此处的AES解密也是需要⼀个密码。

综上显示,我们可以得知这是⼀个AES加密。小星曾经尝试直接解密,但是解密失败。由此推断,此处的AES解密也是需要⼀个密码。

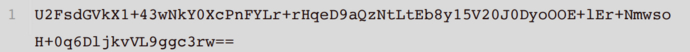

1. 返回至此前已完成bitlocker加密的磁盘⽂件,存在磁盘和内存,可以利用EFDD进行磁盘解密。 2. volume 选择挂载过的物理磁盘即可,memory dump选择内存⽂件,并⼀直往后解密,即可成功。

2. volume 选择挂载过的物理磁盘即可,memory dump选择内存⽂件,并⼀直往后解密,即可成功。

3. 解密成功后发现,存在cipher.zip和flag.txt,但是flag.txt的数据是无用的。

3. 解密成功后发现,存在cipher.zip和flag.txt,但是flag.txt的数据是无用的。

![]() 4. cipher.zip内存在⼀张cipher.png图片。

4. cipher.zip内存在⼀张cipher.png图片。

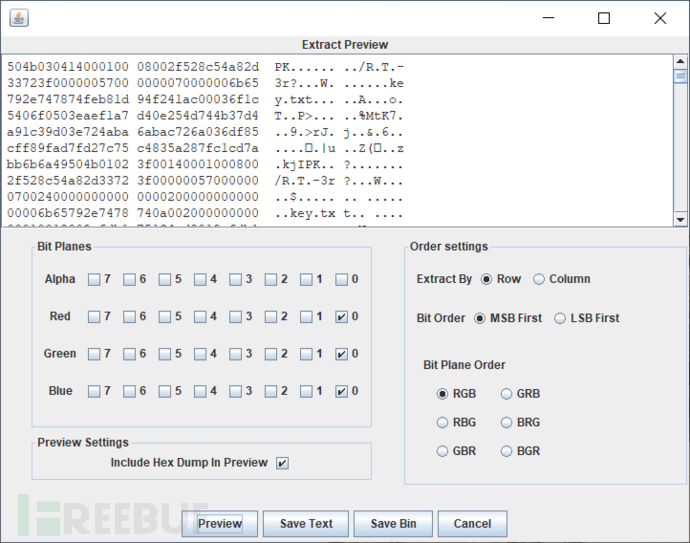

5. png图片尝试进行stegsolve分析,发现存在LSB隐写,并隐藏了⼀个压缩包。

5. png图片尝试进行stegsolve分析,发现存在LSB隐写,并隐藏了⼀个压缩包。

6. 提取后发现,压缩包需要密码解压。

6. 提取后发现,压缩包需要密码解压。

7. 注释内存有提示。

7. 注释内存有提示。

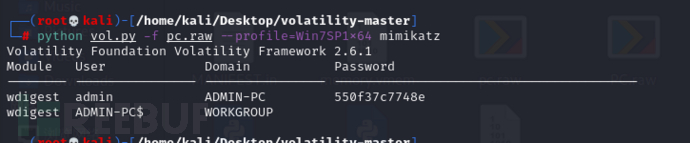

![]() 8. 提示密码是电脑用户的登录密码。此时返回至内存⽂件中,尝试使用mimikatz提取登录密码即可。

8. 提示密码是电脑用户的登录密码。此时返回至内存⽂件中,尝试使用mimikatz提取登录密码即可。

![]()

由此得到:

由此得到:

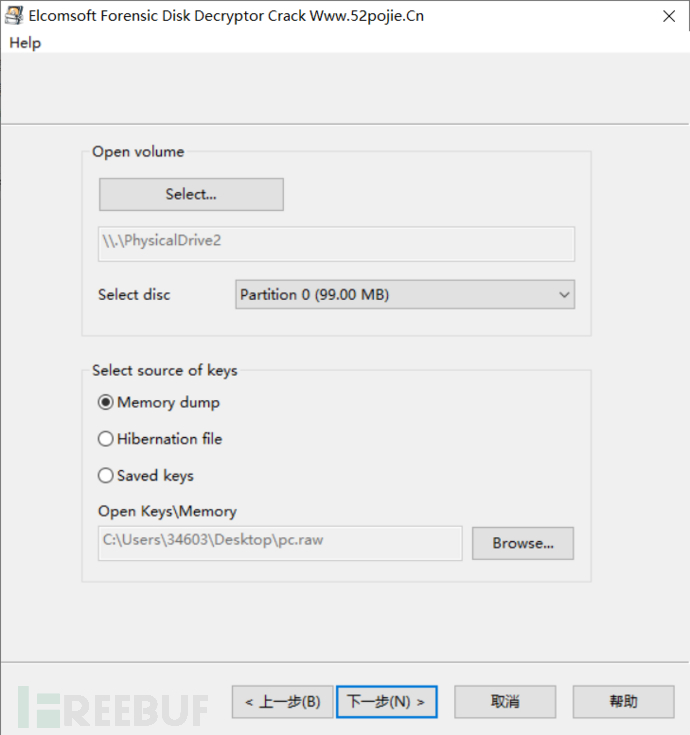

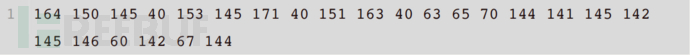

![]() 9. 尝试解密压缩包。解密成功,压缩包内存在⼀个key.txt文件,内容如下显示:

9. 尝试解密压缩包。解密成功,压缩包内存在⼀个key.txt文件,内容如下显示:

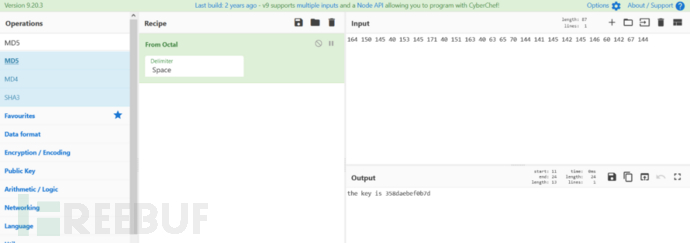

10. 根据数据格式,每个数字均为0-7。由此得知这是⼀个八进制的加密,进行八进制解密操作即可。

10. 根据数据格式,每个数字均为0-7。由此得知这是⼀个八进制的加密,进行八进制解密操作即可。

由此得到:

由此得到:

![]()

11. 此时AES的密文和key都已被获取,最后进行aes解密操作,即可得到flag。

![]()