【突发新闻】“血雨腥风”将至?方程式组织黑客工具包再曝光,大量针对Windows系统严重0day泄露

作者:admin | 时间:2017-4-16 17:24:03 | 分类:黑客技术 隐藏侧边栏展开侧边栏

上周末,Shadow Brokers公布了一批美国国家安全局所使用的黑客工具,而这周我们又迎来了Shadow Brokers的“每周推送”,新公布的文件能够远程攻破早期版本的Windows系统,文件也显示NSA同时也将目标瞄准了全球数家使用SWIFT系统的银行机构。

去年8月份Shadow Brokers在网上放出方程式组织的入侵工具,这个“方程式组织”隶属于NSA旗下。当时Shadow Brokers将工具打包成了2部分,其中一部分300MB提供免费下载,另外一部分加密文档则以100万比特币的价格出售,可能是100万比特币的价格过于高昂导致无人问津,上周Shadow Brokers主动公布了这份300MB文件的解压密码。人们发现文件中包含Solaris操作系统远程root 0day和NSA采用TOAST框架来清除Unix日志的情况。

现在Shadow Brokers小组又在博客中发布了一份新的117.9 MB的加密文件,博客的标题为”Lost in Translation”,博客中,黑客小组公布了解压密码”Reeeeeeeeeeeeeee”。

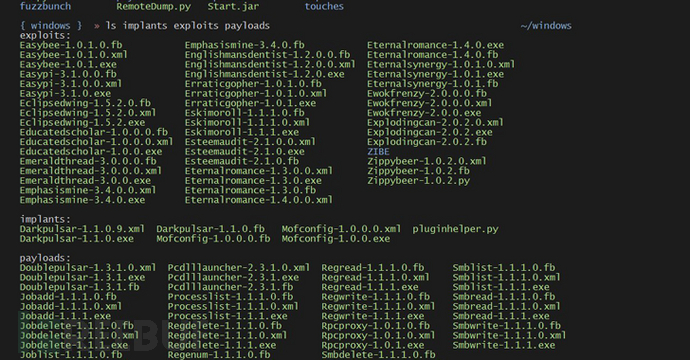

安全专家@x0rz已经在GitHub上传了解压后的所有文件,文件中包含23款新的黑客工具。

这些工具被命名为OddJob, EasyBee, EternalRomance, FuzzBunch, EducatedScholar, EskimoRoll, EclipsedWing, EsteemAudit, EnglishMansDentist, MofConfig, ErraticGopher, EmphasisMine, EmeraldThread, EternalSynergy, EwokFrenzy, ZippyBeer, ExplodingCan, DoublePulsar等。

文件概览

解压后的文件包含三个文件夹:Windows, Swift和OddJob。

Windows文件夹中包含众多针对旧版Windows操作系统的黑客工具,影响的范围包括Windows XP和Server 2003。

“ETERNALBLUE是一个能够通过SMB和NBT影响最新版本Windows 2008 R2 SERVER的RCE 0day漏洞!”一位名叫Hacker Fantastic的安全研究人员称。

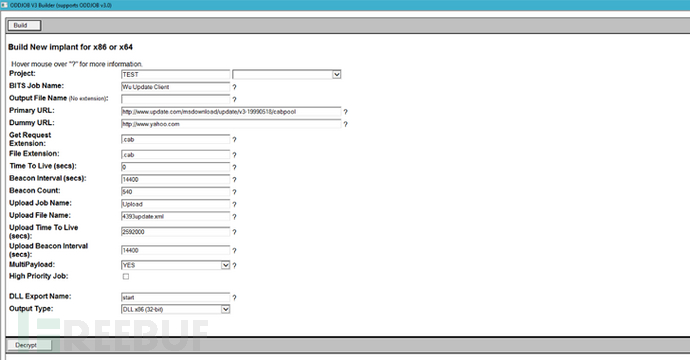

另一个目录是OddJob,OddJob能够运行在Windows Server 2003 Enterprise到Windows XP专业版的系统上。文件夹中包含一个基于Windows的植入软件并且包含一些配置文件和payload。目前关于这个植入软件的信息比较少。

不过,安全人员使用在线扫描服务VirusTotal后发现,这些Windows exp能够绕过所有主流杀毒软件。安全架构师Kevin Beaumont通过Twitter证实,这些工具之前没有被发现过。

安全研究员x0rz在twitter上表示,这次泄露的文件中只需要一些0day就能够“黑掉全世界”了。

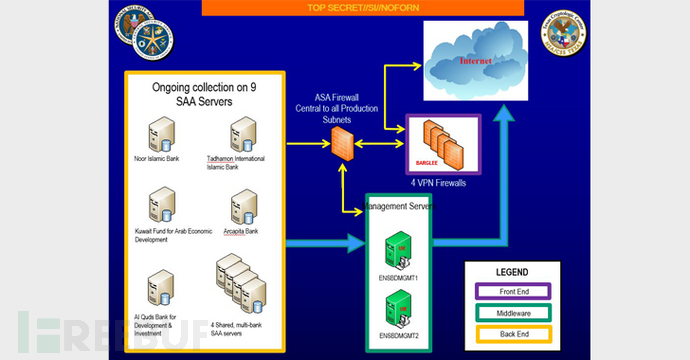

这次泄露的文件中最值得注意的就是一个名为SWIFT的文件夹,其中包含了NSA对SWIFT银行系统发动攻击的相关证据。

SWIFT(全球银行间电信协会)是一个全球性的金融信息系统,每天全球数千家银行和组织都通过这个系统进行转账,转账的数额高达数十亿美元。

SWIFT文件夹包含EastNets的一些PPT文档、相关的证据、一些登录凭证和内部架构,EastNets是中东最大的SWIFT服务机构之一。

“SWIFT服务局在涉及SWIFT交易和信息时,相当于银行的‘云’;银行的交易由SWIFT服务局通过Oracle数据库和SWIFT软件进行托管和管理。”安全研究员Matt Suiche在一篇博文中解释道。

文件夹中包含了一个SQL脚本,用以从Oracle数据库中查找信息如数据库用户和SWIFT信息。

除此之外,文件夹中还包含了一些Excel文件,文件表明方程式组织已经攻击并且成功进入了世界上的很多银行,大部分的银行都位于阿联酋、科威特、卡塔尔、巴勒斯坦和也门。

“巴勒斯坦银行的SWIFT主机运行着Windows 2008 R2系统。因此NSA使用FUZZBUNCH成功入侵。”

不过,EastNets随后发表声明,否认服务局被入侵,并称攻击的相关报道“完全是假的、毫无根据的”。EastNets网络内部安全小组全面检查了服务器,没有任何黑客入侵或者漏洞迹象。

“EastNets服务局运行在一个单独的安全网络上,无法通过公共网络访问。”

目前研究人员发现的exp包括:

ETERNALROMANCE:一款远程提权漏洞(SYSTEM权限),针对的系统包含Windows XP到Windows 2008,通过TCP端口445进行利用

ENTERNALCHAMPION, ETERNALSYSTEM:针对Windows 8 and 2012的远程利用

ETERNALBLUE:针对Windows XP to Windows 2012的SMB和NBT

EXPLODINGCAN:针对Windows 2003 IIS 6.0远程利用

EWORKFRENZY:针对Lotus Domino 6.5.4和7.0.2

ETERNALSYNERGY:针对Windows 8和Windows Server 2012

FUZZBUNCH:一款类似Metasploit的Exploit框架

目前,安全研究人员们都在对相关文件进行深度的分析,之后也会有更多详情爆光,FreeBuf也会时刻关注最新进展。

修复建议

此次严重0day漏洞主要影响SMB和RDP服务,以下内容仅为临时处置方案:

在微软发布官方补丁之前,建议临时关闭SMB服务,可参考这里。

PS C:\WINDOWS\system32> Get-SmbServerConfiguration | Select EnableSMB1Protocol, EnableSMB2ProtocolEnableSMB1Protocol EnableSMB2Protocol

------------------ ------------------ True TruePS C:\WINDOWS\system32> Set-SmbServerConfiguration -EnableSMB1Protocol $false PS C:\WINDOWS\system32> Set-SmbServerConfiguration -EnableSMB2Protocol $false PS C:\WINDOWS\system32> Get-SmbServerConfiguration | Select EnableSMB1Protocol, EnableSMB2ProtocolEnableSMB1Protocol EnableSMB2Protocol

------------------ ------------------ False False建议所有 Windows 服务器、个人电脑,包括 XP/2003/Win7/Win8,Win 10 ,全部使用防火墙过滤/关闭 137、139、445端口;对于 3389 远程登录,如果不想关闭的话,至少关闭智能卡登录功能。

更新:

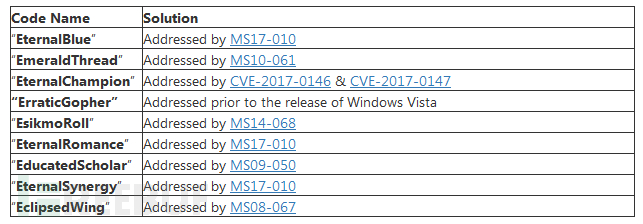

今天微软发布公告称,方程式组织所使用的大部分漏洞均已有相关补丁。

而剩余的三个exp包括“EnglishmanDentist”,“EsteemAudit”和“ExplodingCan”均无法在微软支持的操作系统中复现,即Windows 7及之后的版本、Exchange 2010及之后版本都不受影响。建议用户尽快升级系统至最新版本并打好补丁。

相关资源

GitHub:https://github.com/x0rz/EQGRP_Lost_in_Translation