【思路分享】如何在Win下查杀Linux恶意文件

作者:admin | 时间:2017-4-8 00:18:25 | 分类:黑客技术 隐藏侧边栏展开侧边栏

在对linux系统应急处理时,常需要查杀系统中是否存在恶意文件,但纯手工检查的话,难免会有遗漏,虽然在linux系统中也有一些专门门的查杀工具,但终究维护的人少,效果也不是非常明显,但如果先使用windows平台下的杀毒软件,去查杀linux文件的话,那效果是会强上一个等级,下面我们就来介绍下如何在windows下查杀linux系统文件的方法,提供一种思路:

1.linux开启nfs,共享 ‘/ ‘ 或 ‘web目录’ #(根据需要);

2.windows挂载 linux共享 ;

3.开启杀毒软件,查杀挂载盘。

一、下面以Debian为例,介绍一下linux下创建nfs共享的方法:

1.安装软件包:

apt-get install portmap/rpcbind <-------------客户端和服务器的安装

apt-get install nfs-kernel-server <-------------or #apt-get install nfs-user-server (安装后才有此文件/etc/exports)

apt-get install nfs-common

2.建立共享目录:

mkdir -p /home/share <-------------建立共享目录

chmod 777 /home/share

3.在配置文件中配置共享目录:

vi /etc/export <-------------配置文件

add

/home/share 192.168.1.122/24(rw)

共享目录 可以访问的主机,权限:读写

chmod 777 -R /home/share重启服务,注意次序:

/etc/init.d/rpcbind restart

/etc/init.d/nfs-kernel-server restart <-------------重启服务

4.测试是否成功

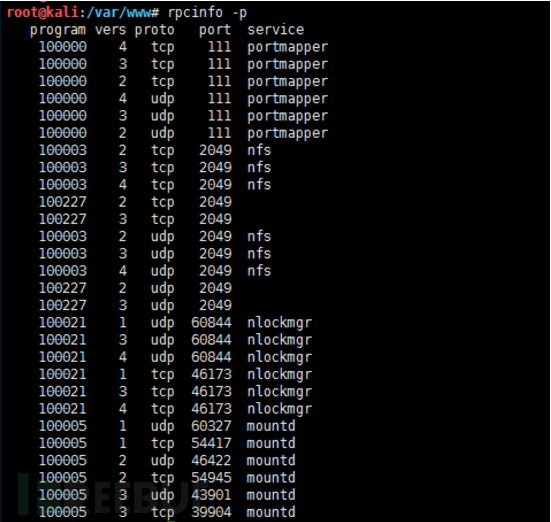

root@kali:/var/www# rpcinfo -p (如果以下服务均开启,则成功)

查看共享目录文件:

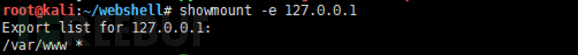

root@kali:~/webshell#

showmount -e 127.0.0.1

showmount -a (显示所有连接到此nfs客户端与相关目录信息)

5.客户端连接测试:

mount 127.0.0.1:/var/www /home/nfs16.客户端断开nfs连接:

umount /home/nfs1 (本地的挂载目录)二、win7连接挂载相关文件信息:

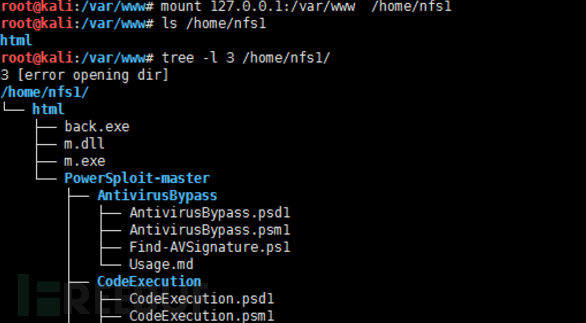

在旗舰版和企业版,(专业版无此功能)添加或删除程序中开启 nfs服务后,可以命令行中进行挂载:

卸载或更改程序->打开或关闭windows的功能-> 安装nfs服务

1)showmount

C:>showmount /?用法:

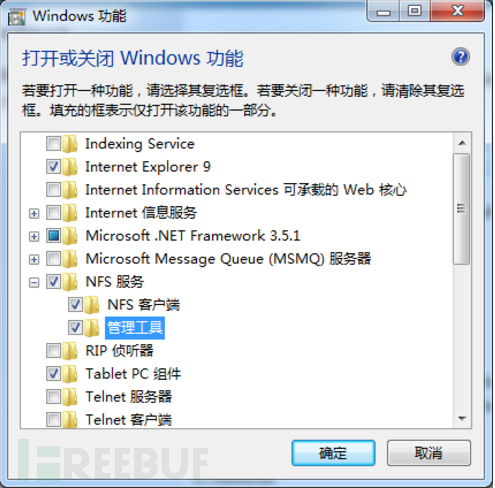

showmount -e /-a / -d [server]执行showmount命令行将显示到指定nfs服务器的所有mount信息。

-e 显示指定nfs服务器上的所有文件系统。

-a 显示每个已挂载的nfs服务器上的所有网络文件系统 (NFS) 客户端和目录。

-d 显示当前NFS客户端挂载的nfs服务器上的所有目录。

2)mount

C:>mount ?用法:

mount [-o options] [-u:username] [-p:<password | >] <\computername\shaename> <devicename | >eg: mount \192.168.82.211\var\www H:

3)umount

C:>umount 用法:

umount [-f] <-a | drive_letters | network_mounts>eg:取消挂载z盘:

C:>umount H:三、使用杀软件进行查杀

当我们在windows系统中成功挂载了linux系统中要检测的文件之后,可以使用在windows平台下常用的检测软件来对目标进行检测。

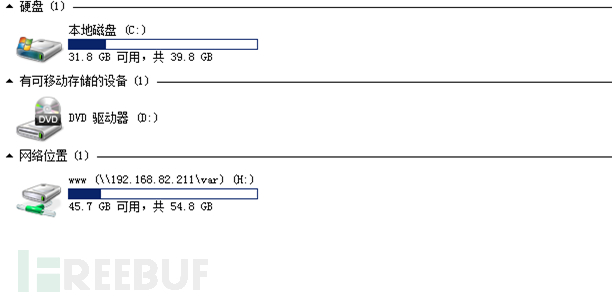

如下图所示,是在win中成功挂载linux nfs出来的/var/www路径下的文件:

通过实际对win下常用的几个检测webshell软件进行了实例测试,发现D盾web查杀是其中检测效果比较好的一款软件,查杀率高达63%,评分5星(大家如果有更好的查杀软件,欢迎推荐)。

打开D盾web查杀,指定挂载的H盘目录,对其文件进行查杀,效果如下:

写在最后的话:

本文章旨在抛砖引玉,发散思维,发散 。。。 发散。。。 发。。。

*本文作者:noosec